开源雨林

开源雨林是由华为技术有限公司和开放原子开源基金会、中国软件行业协会、中国科学院软件研究所、中国信息通信研究院等组织共同发起,围绕开源通识、开源治理和开源使用实践等方向构建一个用于收集、分享开源知识分享社区的经验。

编译开源雨林

开源雨林的内容实用 mdbook 进行编写,并通过 开源雨林 发布。

安装 mdbook

- 在本地安装

mdbook命令编译预览页面。在mdbook的官方发布页面 下载对应架构的程序包,并将其解压到本地的目录,并把目录添加到 PATH 环境变量中。 - 在本地通过安装

Rust,然后通过Rust安装mdbook命令。

curl --proto '=https' --tlsv1.2 -sSf https://sh.rustup.rs | sh

cargo install mdbook

# 或

cargo install --git https://github.com/rust-lang/mdBook.git mdbook

编译开源雨林

下载开源雨林到代码到本地,并解压编译

wget https://github.com/opensource-rainforest/osr/archive/refs/heads/main.zip

tar -xzf main.zip

cd osr-refs-main

mdbook build

mdbook serve

在浏览器中打开 http://localhost:3000 访问开源雨林的内容页面。

品牌

开源雨林网站(以及内容托管平台)上使用和显示的所有商标、标志皆属开源雨林社区所有,但注明属于其他方拥有的商标、标志除外。未经开源雨林社区或其他方书面许可,开源雨林网站(以及内容托管平台)所载的任何内容不应被视作以暗示、不反对或其他形式授予使用前述任何商标、标志的许可或权利。 未经事先书面许可,任何人不得以任何方式使用开源雨林的名称及开源雨林的商标、标记,除非你使用前述名称、商标和标记是出于个人、教育和非商业目的。任何人不得在未获得第三方同意的情况下使用第三方拥有的商标和标志。

License

开源雨林使用 Creative Commons Attribution-ShareAlike 4.0 International 协议。

开源文化与认知

第一节 - 开源软件的定义和它的发展历程

1.1 开源软件的三大组成要素

开源软件是一种源代码免费向公众开放的软件,任何团体和个人都可以在其 License 规定下对其进行使用、复制、传播及修改,并将修改形成的软件衍生版本再发布。(来源于 OSI 开源软件定义 [1])

开源软件的六大特点:

- 有特定的 License

- 可获得源代码

- 无许可费

- 无任何担保

- 可自由使用

- 享有版权

目前较为活跃的开源维权组织:

-

开源促进委员会(Open Source Initiative,OSI)(https://opensource.org)

OSI 一直致力于提高对开源软件的认识和采用,并在开源实践社区之间架起桥梁。作为一个全球性的非营利组织,OSI 通过教育、协作和基础设施,管理开源定义(OSD),并防止滥用开源运动固有的理想和精神,在社会中倡导软件自由;

-

FSF 自由软件基金会(https://www.fsf.org)

自由软件意味着用户可以自由地运行、编辑、贡献和共享软件;

-

Software Freedom Law Center(https://softwarefreedom.org)

软件自由法律中心为免费、自由和开源软件的开发者提供无偿的法律服务。

1.2 开源推动着各领域发展

- 萌芽期(1969-1990)主要由个人和大学发起 [2]

- 1971 年,作为哈佛大学的新生,Stallman 就开始在麻省理工学院(MIT)的人工智能实验室(后来的计算机科学与人工智能实验室)工作,他和 James Gosling 一起用 C 语言编写了 Emacs 文本编辑器。

- C 语言是美国计算机科学家 Dennis M. Ritchie 在 1969 - 1973 年与 UNIX 操作系统的早期开发一起设计的 计算机编程语言。该语言基于 CPL(组合编程语言),由美国计算机科学家 Ritchie 及其同事 Ken Thompson 于 1969-1970 年创建,首先被浓缩成了精简的 B 编程语言。之后,Ritchie 重写并恢复了 CPL 的功能创建了 C 编程语言并重写了 UNIX 操作系统。

- 1984 年,因担心 MIT 软件版权发生规则变化,Stallman 离开了麻省理工学院,并于次年创建非营利性自由软件基金会,专注于为 GNU 项目提供支持。

- 1990 年,获得麦克阿瑟奖学金,被誉为“天才奖”。该奖项帮助 Stallman 为 GNU 项目编写各种实用程序,例如 GNU Emacs 编辑器、GNU 编译器和 GNU 调试器。这些工具后来与芬兰计算机科学专业学生 Linus Torvalds 开发的内核相结合,制作了 1994 年的操作系统 GNU/Linux。

- 成型期(1990-2005)非盈利组织(基金会)

- Linux 基金会 [3] :成立于 1991 年 10 月 5 日,是一个基于 Linux 内核的免费开源操作系统家族。基于 Linux 的操作系统被称为 Linux 发行版或发行版。

- Apache 软件基金会 [4] :成立于 1999 年 3 月 25 日,是一个专注于支持开源软件项目的非营利性组织。在它所支持的 Apache 项目和子项目中,所发行的软件产品都遵循 Apache License。

- Eclipse 基金会 [5] :成立于 2004 年 2 月 2 日,旨在为个人/组织的全球社区提供成熟、可伸缩、业务友好的开源软件协作和创新环境。

- 快速发展期(2005-至今)

- 目前,各行各业的现代企业、大型 IT 企业都参与到开源中。Intel、IBM、Google 等企业均贡献了许多开源项目,如 OpenStack、Cloud Foundry、Kubernetes 等,包括华为的 openEuler、MindSpore 等项目都在创新引领着技术和商业的发展。现如今,开源软件已不再是单纯的个人业余爱好,而是企业间角逐商业利益和开放标准的战场。

第二节 - 开源不等于免费

2.1 开源≠免费

- 经典案例:Cisco 产品因 GPL 传染遭开源维权诉讼!最终向 FSF 捐款数千万美金![6]

- Broadcom 在其 802.11 芯片中使用了 GPL 的 GUN/Linux 系统,Linksys WRT 54G 无线路由器使用了 Broadcom 的芯片,2003 年 Cisco 收购 Linksys 但未按照 GPL 规定将使用了该芯片的产品代码开源。

- FSF 于 2003 年开始与思科就该问题进行沟通,并帮助该公司了解其许可义务。当时,思科承认了自己的错误并陆续开放了 116 个型号路由器的源代码,但仍未达到 FSF 的要求。

- 2008 年,FSF 与 Cisco 之间的谈判破裂,FSF 对该公司提起了 GPL 侵权诉讼。

- 截至 2008 年,Cisco 依然拒绝开放所有相关源代码,FSF 与 cisco 谈判破裂,FSF 于同年 12 月 12 日对该公司提起了 GPL 侵权诉讼,Cisco 作出让步并根据 GPL 规定对开放源码进行调整。

- 2009 年 5 月 20 日,FSF 与 Cisco 达成和解,使用 FSF 软件的 Linksys 产品开放全部源代码。

- 虽然开源软件使用者享有自由使用的权利,但其必须按照 License 的规定履行相应的开源义务,否则即违反了开源 License

- 使用声明义务:在对外分发产品时,需附上声明文档,注明产品所使用的开源软件名称、版权、License 内容等信息。

- 代码开源义务:将一定范围内的代码对公众开放,开源范围视具体 License 的要求和产品具体使用方式而定。

第三节 - 开源 License 合规风险

3.1 不同 License 约束内容的区别

以下 8 种 License 覆盖了开源软件中 90% 以上的代码,采用这些 License 的开源软件在业界应用也最为广泛;其中 GPL V2 对于开发者和二次开发者的义务要求最多,在使用时需加以关注。

| 类别 | 典型项目 | 许可证注意事项 | 应用建议 | |

|---|---|---|---|---|

| BSD类 | Apache V2.0 | ACE Tomcat | 1、允许各种链接,无开源义务 2、允许修改,无开源义务 3、软件所有人授予专利许可 | 商业友好型许可证 |

| BSD类 | BSD | FreeBSD | 1、允许各种链接,无开源义务 2、允许修改,无开源义务 3、无专利规定 | 商业友好型许可证 |

| BSD类 | MIT | ASN.1 | 1、允许各种链接,无开源义务 2、允许修改,无开源义务 3、无专利规定 | 商业友好型许可证 |

| MPL类 | CPL V1.0 | JUnit | 1、允许各种链接,无开源义务 2、允许修改,但修改部分需要开源 3、截取部分或全部开源代码与私有源代码混合将视为对原始软件的修改,从而导致私有代码开源 4、软件所有人授予专利许可 | 需关注修改后对应的开源义务 |

| MPL类 | MPL V1.0 | FireFox | 1、允许各种链接,无开源义务 2、允许修改,但修改部分需要开源 3、截取部分或全部开源代码与私有源代码混合将视为对原始软件的修改,从而导致私有代码开源 4、软件所有人授予专利许可 | 需关注修改后对应的开源义务 |

| MPL类 | CDDL V1.0 | OpenSolaris | 1、允许各种链接,无开源义务 2、允许修改,但修改部分需要开源 3、截取部分或全部开源代码与私有源代码混合将视为对原始软件的修改,从而导致私有代码开源 4、软件所有人授予专利许可 | 需关注修改后对应的开源义务 |

| GPL类 | LGPL V2 | Jboss ml、 OpenOffice、UcLibc、SDL | 1、允许各种链接,动态链接无开源义务,静态链接需要开放与之链接私有软件的 .o 文件和 makefile. 2、允许修改再链接到私有软件,但修改增加的功能实现不能依赖私有软件的数据或功能 3、允许不受限制的使用头文件中的 numerical parameters(数值参数)、data structure layouts(数据结构布局) and accessors(存取)、or small macros(小宏)、inline functions(内联参数) and templates (ten or fewer lines in length)(十行以内的模板) 4、仅原则性声明专利应免费许可,无详细规定 | 只允许动态链接方式使用 |

| GPL类 | GPL V2 | Linux | 1、允许各种链接,但被链接的整个产品需要开源 2、允许修改,但被修改部分及整个产品均需开源 3、通过 pipes、sockets 和命令行参数与 GPL 软件进行通信,不会导致私有软件被传染 4、仅原则性声明专利应免费许可,无详细规定 | 可能导致产品整体负有开源义务 |

3.2 “宽松”型 License ? 小心有坑!

-

开源 License:所有开源软件都有其特定的 License,法律赋予用户相关权利和义务,任何开源应用行为都必须围绕此“游戏规则”进行。

- 权利:授予用户免费使用、修改、分发、商用等权利,包含版权授权,部分还有专利授权;

- 义务:规定用户在应用开源过程中必须履行的义务,如做出特定声明、开放特定代码等。

-

案例:

- Facebook 在 Github 上发布了一系列开源项目,其中如 React(https://reactjs.org/)、Fresco (https://frescolib.org/)等,凭借先进的技术和宽松的 License(BSD),其项目广受用户欢迎;

- Facebook 除 BSD License 外,还额外增加了一份专利授权 License,将这些软件可能存在的 Facebook 专利授权给用户使用,但也正是这份专利 License,为这些软件的商业应用埋下了“地雷”,Apache 基金会甚至禁止 Facebook 的软件或代码进入 Apache 项目。

-

解析:Facebook 的专利授权 License 除了授予用户使用其专利的权利外,还增加了对 Facebook 的专利保护条款,即如果 A 公司使用了该软件,如果 Facebook 在其业务范围内与 A 公司有任何其他专利冲突,A 公司均不得向 Facebook 发起诉讼保护自身的专利。[7]

-

启示:

- 某些开源项目表面声明的 License 看似“宽松”,但可能潜藏风险,产品在引入开源软件时应获取其完整的 License;

- 若无法确定 License 风险,可先向企业法务部咨询,由法务部评估风险后再决定是否引入。

第四节 - 开源安全风险

4.1 开源社区安全

- Linux [8]

-

项目诞生(1991)

-

支持 SELinux(2003)[9]

安全增强型 Linux(SELinux)是一种采用安全架构的 Linux® 系统,它能够让管理员更好地管控访问系统的人员清单。最初由美国国家安全局(NSA)利用 Linux 安全模块(LSM)开发,用作 Linux 内核的一系列补丁。

-

Syzkaller Fuzz关键(2016)[10]

Syzkaller 是一个无监督的覆盖引导的内核模糊器。

Linuxkernel fuzzing 的支持最多,akaros,freebsd,fuchsia,netbsd得到windows不同程度的支持。 -

KSPP 安全项目(2017)[11]

为了让 Linux 内核本身具有对漏洞利用的防御能力,通过参考 PaX/Grsecurity 的实现来移植或重新实现类似的功能,并将其推进到 Linux 内核主线。

-

Sigstore 签名服务(2021)[12]

Sigstore 是由 Google,Red Hat 和 Purdue University 支持的 Linux 基金会项目,旨在通过便捷的加密软件签名提升软件供应链的安全性。

- ASOP(https://asop.org/)

- 项目诞生(2008)

- 漏洞致谢(2009)

- 支持 SEAndroid(2014)

- 原生支持 Fuzzing(2017)

- 奖励开源软件安全研究(2019)

业界主流社区正逐步从单点安全特性向整体安全架构、供应链安全和安全基础设施等系统化建设方向发展。围绕开源件健康度和依赖度评估、漏洞感知与修复等系统化建设,是供应链安全发展的关键。

- 开源软件存在的安全薄弱点:

- 缺少安全 Metadata(缺乏文档、LICENSE、反馈渠道、维护状况等);

- 未做到默认安全(使用不安全的加密算法、协议、设计等);

- 软件依赖链不明确(较难获知依赖链的安全状况)。

- 开源软件漏洞风险:

- 漏洞库信息缺乏;

- 代码质量参差,存在漏洞风险。

- Google 安全实践:

- 2020 年布局 OpenSSF 社区 [13](https://openssf.org/),构建开源社区安全能力量化评估体系;

- 2021 年发布 OSI(Open Source Insights: https://deps.dev/), 建立开源软件依赖链信息库;

- 2021 年发布 OSV(Open Source Vulnerabilities: https://osv.dev/),建立开源软件漏洞信息库,支持开源版本漏洞查询,开源的分布式漏洞数据库,一种用于生成和使用开源漏洞信息的开放、精确和分布式方法;

- 发布 OSS-Fuzz(https://github.com/google/oss-fuzz),平台及 Patch 奖励项目,提供 Fuzz 算力和修复资源,增强开源软件漏洞挖掘力量。

4.2 网络安全:OpenSSL 心脏滴血事件影响之大!

-

心脏滴血已经是过去式了吗?NO!

尽管许多网民在漏洞披露后都纷纷更新软件以修复该漏洞,但事隔一年多,臭名昭著的“心脏滴血安全漏洞”并未完全消失,其仍对近 20 万台网络设备存在安全威胁。大量设备未更新补丁,仍可被攻击! Shodan 创始人 John Matherly 在 Twitter 上发布了一张地图,上面列出了全球范围内仍受到该安全问题影响的国家:美国有 57272 台存在心脏滴血漏洞的设备,位居第一;德国 21060 台;中国 11300 台;法国 10094 台;英国 9125 台。

安全顾问 Graham Cluley 指出:“很显然,有些制造商和 IT 团队并没有更新存在漏洞的系统。我敢打赌,肯定有些联网设备存在心脏滴血漏洞。” Matherly 指出,管理员们可以利用 Shodan 搜索工具检查它们的联网设备是否仍然存在心脏滴血漏洞。除了更新 OpenSSL 之外,管理员们还可以采取更进一步的安全措施:更改密钥、转储会话 cookies。

-

开源安全漏洞传播速度快、影响大,快速排查并修复受影响的产品是降低影响的关键。

-

HeartBleed 漏洞概括:

- 2014 年,心脏滴血首次被发现,由于该漏洞允许攻击者利用 OpenSSL 软件库中的安全漏洞窃取目标设备上的密码等敏感信息,引发诸多恐慌。

- Heartbleed 漏洞是由于在 memcpy () 调用受害用户输入内容作为长度参数之前,未能正确进行边界检查,攻击者通过追踪 OpenSSL 所分配的 64 KB 缓存,将超出必要范围的字节信息复制到缓存中,再返回到缓存内容,从而使受害者的内存内容以 64 KB/次的速度进行泄露。

4.3 网络安全: Log4Shell漏洞影响面之广!

-

案例:2021 年 11 月 24 日,在 Web 服务器软件阿帕奇(Apache)下的开源日志组件 Log4j 2.x 内发现漏洞,这个后来编号为 CVE-2021-4428 的漏洞花名为 Log4Shell。这一漏洞的存在,可以让网络攻击者无需密码就能访问网络服务器。网络安全管理公司 Cloudflare 首席安全官乔·沙利文(Joe Sullivan)表示,该漏洞允许恶意攻击者“远程执行代码”以获取对其他系统的访问,鉴于 Log4j 软件被广泛使用,这可能是迄今为止“最大的漏洞”。

-

启示:

- 识别产品中正在使用的关键开源项目;

- 大规模使用开源软件的公司对开源软件要谨慎选择、持续维护。

第五节 - 开源治理构建基础能力

5.1 开源治理方法论

5.1.1 开源应用不当会导致的问题

| 主要考虑 | 开源软件特点 | 会带来的问题 |

|---|---|---|

| License | 部分开源软件 License 强调回馈社区 | 不遵守其 License 会被投诉甚至起诉。迄今相关纠纷超过百起,最严重的情况为侵权方被判停止销售侵权产品。 |

| 安全 | 部分开源软件存在安全漏洞 | 开源软件安全漏洞相对透明,传播快,影响大。 |

| 专利权 | 开源软件的合作开发模式需要处理好不同开发者的知识产权问题 | 开源软件领域知识产权纠纷的频频发生,如果将一些流行的私有软件代码公开,追溯知识产权的归属,也一定难逃诉讼。 |

| 采购 | 开源软件应用十分广泛,外购软件也可能应用开源软件 | 产品外购软件可能存在违规使用开源软件的风险,采购时需加于关注。 |

| 维护成本 | 活跃开源软件更新很快,且将代码放入主版本需要技巧 | 若自行修改了开源软件,就可能形成“私有开源代码”,需自行维护全部开源代码,成本极高。 |

| 保障 | 社区不承诺技术支持职责 | 需有外部或者内部团队掌握相关关键技术及获取社区技术支持的技能,否则将面临缺乏技术支撑保障的风险。 |

5.1.2 使用开源最基本要求:安全可信、合法合规

- 开源软件获取来源可信

- 开源软件获取到来源需要从社区官网、供应商官网或开发商官网

- 由供应商或合作企业提供的开源软件需要确认来源、版本、更新频率和更新方式等

- 开源软件有明确的许可证或和供应商、合作企业签订有相关使用协议以及其他相关协议,确保软件使用的责任和权利是合法的

- 开源软件的网络安全可靠

- 对开源软件的网络安全进行充分的评估,确认其安全性是在企业、产品的可控范围内

- 对开源软件的漏洞处理能力进行评估

- 对开源软件的漏洞收集、分发、处理、预警设计完整的流程

- 使用开源软件合法合规

- 按照开源软件使用按许可要求,避免知识产权、License 带来法律风险

- 如果使用供应商或合作伙伴提供的开源软件,要在合同上具有明确的授权才能使用,避免合同上没有明确授权,导致软件使用风险

- 企业内部使用开源软件过程透明

- 使用开源软件化的企业,都应该在使用过程中明确告知开发商、供应商、合作伙伴等相关人员,避免使用开源软件的风险

- 所有使用开源软件化的企业,需要在企业内部建立完整的使用流程,包括开源软件中央仓库,对于开源软件的使用需要管理,有修改记录可查

- 对于开源软件的漏洞 E2E 需要 E2E 闭环管理

5.1.3 来源可信:植入木马案例

-

案例:非官方 Xcode 被植入恶意代码

这是一起发生于 2015 年 9 月的事件,起初大家以为只是个别开发者使用了非官方渠道下载的 Xcode,导致开发的应用编译出来含有恶意代码,并未引起大家的注意。 然而,事情绝非大家想象的那么简单。Appstore 中的很多应用相继检测出了恶意代码,其中包含:微信、网易、12306 等。虽然恶意代码的行为并不复杂,但其传播方式却非常独特。

图灵奖获得者 Keen Thompson 一语成谶:看你还敢用网盘上共享的编译器!

-

启示: 必须从官方渠道获取开源版本,使用前确保其来源可靠。

5.2 选择开源软件需要的考虑的因素

如何选择开源软件以满足企业的开发产品和平台需求?可以从以下几个方面加以考虑:

- 开源项目的功能是否满足产品的需求满足度

- 开源许可证是否满足产品分发和销售的要求

- 开源项目的技术是否领先

- 开源项目的软件成熟度如何(可参考 CHAOSS https://chaoss.community 基金会对开源项目的评估)

- 开源项目的运维能力,如何保证项目的可用性?

- 开源项目是否存在商业支持

- 开源项目的社区活跃度

- 开源项目对 Issue、CVE 的响应时间

- 开源项目是否存在健康的软件生态

- 是否需要对开业软件的社区旅行贡献义务

- 开源软件是否有第三方服务商提供商业支持

5.2.1 优选引入:以 XML 类软件选型为例

-

从官网获取软件版本基本信息

注意:是官网,不是代码托管网站(Maven/Pypi/Cargo 等代码托管网站并不是官网)

| 软件名称 | tinyxml2 | libxml2 | PugiXML | Xerces-C++ |

|---|---|---|---|---|

| 语言 | C++ | C | C++ | C++ |

| 最新版本 | 7.0.1 | 2.9.9 | v1.9 | 3.2.2 |

| 最新版本发布时间 | 2018/11/18 | 2019/1/4 | 2018/4/4 | 2018/3/14 |

| 官网 | http://leethomason.github.io/tinyxml2/ | http://xmlsoft.org/ | http://pugixml.org/ | http://xerces.apache.org/ |

| Github/代码库 | https://github.com/leethomason/tinyxml2 | https://github.com/GNOME/libxml2 | https://github.com/zeux/pugixml | http://svn.apache.org/viewvc/xerces/c/?root=Apache-SVN |

- 分析开源软件 License

- 如果遇到 GPL 等高危 License,优先找商业友好 License 的替代软件

- 对于多 License 软件,需要解包进行 License 分析

- 从漏洞、补丁的可获得性分析软件网络安全特征

- 从 NVD 漏洞库查询软件版本历史漏洞信息,检查备选版本是否有未修复的高危漏洞

- 看官网是否给出漏洞披露渠道,漏洞披露渠道不明确的不建议引入

-

Libxml2 提供完整的 bug 及漏洞披露跟踪页面

-

TinyXML2 仍有未修复的漏洞

-

从软件活跃度看生命周期

- 处于研发衰退的阶段:

- 无新 LTS 版本,或 2 个 minor 历史发布周期内无新 minor 版本发布

- 代码几乎无增长,仅有少量开发者,没有新的 Maintainer 加入社区维护版本

5.3 License 遵从

5.3.1 开源使用声明义务

在对外分发或销售产品时,需附上声明文档,注明产品所使用的开源软件名称、版权、License 内容等信息。

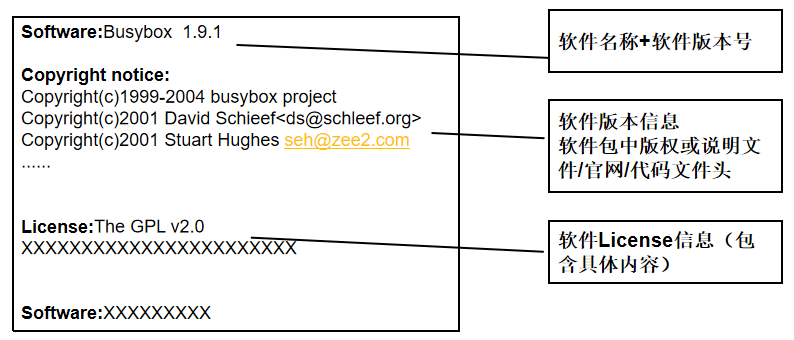

- 开源使用声明内容

- Software: 软件名称+软件版本号

- Copyright notice: 软件版权信息 (软件包中版权或说明文件/官网/代码文件头)

- License: 软件 License 信息(包含具体内容)

-

发布原则:随外软件的分发, 且显而易见。必须遵守“易于获取”原则,即能够让用户较为容易地获取查看声明文档的全量内容,实际发布方式由产品根据自身情况确定。

-

代码要约文本(Written offer):若产品涉及代码对外开源义务的履行(如使用了 GPL、LGPL 等具有对外开源义务的软件),必须在使用声明中附上代码要约文本。

-

软件版权信息 Copyright notice: Copyright© 1999-2004 busybox project. Copyright (c)

5.3.2 代码对外开源义务

常见 License 代码开源要求:

| 常见许可证类型 | 典型软件 | 触发代码开源义务前提条件 | 开源要求和范围 |

|---|---|---|---|

| BSD 类 如:Apache/BSD/MIT 等 | Tomcat、OpenSSL | 无 | 无 |

| MPL 类 如:MPL/EPL 等 | FireFox、Eclipse | 1、产品集成使用该软件,并对外分发或销售 2、产品对该软件进行了修改 | 1、若无修改,则无需开源; 2、若对其进行了修改,需将修改的部分开源。 |

| LGPL | Hibernate、glibc | 产品集成使用该软件,并对外分发或销售 | 1、软件本身须开源; 2、具有传染性,静态链接部分的代码必须以 LGPL 许可开源,动态链接不被传染; 3、若对其进行修改,修改后增加的功能实现依赖于产品软件的数据或功能,则产品代码也会被传染。 |

| GPL(GPLV2,GPLV3) | Busybox、linux kernel | 产品集成使用该软件,并对外分发或销售 | 1、软件本身须开源; 2、具有传染性,与其有链接关系的代码都必须以 GPL 许可对外开源,即与该软件在同一进程中运行的代码都必须开源。 |

| AGPL | Berkeley_DB | 产品集成使用该软件 | 即便不对外分发,只要在网络服务器上使用 AGPL 软件提供网络服务,就需要履行相关开源义务。 例如:Berkeley_DB,即使没有“分发”动作,通过 WEB 形式为用户提供服务,也要履行对外开源义务。 |

-

除 AGPL License 外,是否履行代码开源义务均与产品是否对外分发强相关。若产品需对外分发,则必须履行开源义务,反之亦然。

-

部分产品中还集成了来自供应商的软件,若供应商软件中也使用了开源软件,产品应向供应商获取相应开源软件清单以及相关代码,以确保产品能对下游用户履行代码义务。

5.3.3 开源多 License 分析

- 文件 LICENSE.txt 明确 License 可二选一:如 SJCL

- 官网 LICENSE.txt 明确 License 唯一:如 cJson

- License 文件明确不同的文件夹使用不同的 License:如 e2fsprogs,产品仅使用了 libdw 和 libelf,所以 License 是 GPL 2.0。

5.3.4 开源使用声明义务案例

-

**案例:**2015 年,德国开源维权人 McHardy 向多家 Android 手机厂商发起开源维权,涉案企业包括三星、MOTO、中兴等,赔款金额达数百万欧元,维权理由之一就是以上厂商销售产品时没有正确履行使用声明义务。[14]

-

**解析:**涉案的 Android 手机都使用了 Iptables 软件,其 License(GPL)明确要求分发者履行使用声明义务,但涉案手机的使用声明文档中并没有包含 Iptables 的声明。

-

启示:

- 几乎所有可商用的开源软件 License 都具有开源使用声明义务要求。

- 涉及对外分发销售的产品中若使用了开源软件,必须在分发时使用声明文档中全量声明,不得缺失。

5.3.5 代码对外开源义务案例

-

**案例 1 :**2009 年,SFC 代理 busybox 社区起诉三星、百思买等 14 家公司,指控其生产的电视、DVD 播放器等产品违反了 GPL 协议,法院首次下达开源软件禁令,涉案产品被禁售。[15]

-

**解析:**涉案产品都使用了 Busybox 软件,但企业并没有按照 GPL 义务要求开放相应源代码,因此违反了 GPL v2 协议。

-

启示:

- 产品在引入开源软件时,应明确其是否有开源义务要求,评估产品履行能力后再使用,并在发布前做好开源准备;

- 一旦发生开源维权诉讼,企业往往是弱势方,多为败诉/赔款和解收场,甚至会导致产品被禁售。

-

**案例 2 :**2016 年,著名开源维权人 Harald Welte 向某公司索取某产品的开源代码,但该产品自身并未引入任何开源软件。经排查发现,该产品集成的某供应商软件中使用了 GPL 开源软件,经过一系列交涉,花费了大量的时间、人力,才从供应商处获取到相应的代码提供给维权人。

-

**解析:**若产品集成的供应商软件中包含了开源软件,产品作为再次分发方,也必须履行相应开源义务。

-

启示:

- 产品在引入供应商软件时,在合同中需明确开源义务履行保障条款(对于免费软件则推动供应商签署补充协议),确保供应商能够履行开源义务。

- 产品在发布前应向供应商索取开源软件清单与相应代码(若有强制开源义务),保证产品能够完整履行开源义务。

5.4 过程透明

5.4.1 建立结构化开源软件 SwBOM 是解决来源可靠、可追溯和漏洞管理的基础

通过软件的 BOM(Bill of Material),也就是软件清单(SBOM)。

SBOM:软件中的组件列表。软件供应商通常通过组装开源和商业软件组件来创建产品。SBOM 描述了产品中的组件,类似于食品包装上的成分清单,通过一整套可追溯缺陷跟踪系统来实现。

- 跟踪软件或开源组件里的漏洞:哪个产品使用了开源软件、哪些漏洞影响了产品,甚至哪些客户感受到了漏洞。整个链条上的元素都可以在该追踪系统里展现,帮助开发者快速、及时地修复漏洞,识别合规风险;

- 分析软件嵌套:通过软件分析有多少包以及包与包之间的依赖关系,并反推出它是怎样的软件。

5.4.2 建立从开源漏洞发现到客户升级的漏洞E2E处理流程机制,确保漏洞及时被修复

通过漏洞追踪系统,包括舆情感知系统帮助发现漏洞。发现漏洞后,应急响应团队应第一时间在满足 SLA 的情况下修补漏洞,并和客户一起发布漏洞处理方案及影响范围,帮助客户尽快解决相应的安全风险。

5.4.3 企业如何修复开源软件漏洞

开源软件漏洞通过缺陷单跟踪处理,根据漏洞的风险等级,企业依据合同对漏洞修复的相应 SLA 要求进行修复。

-

基于对客户的承诺,企业产品在研发阶段需划分漏洞风险等级,便于漏洞管理策略的制定。例如,企业可以要求高风险开源软件漏洞(CVSS>=7)必须在产品版本发布前修复;中低风险漏洞(CVSS<7)经风险评估后,可以遗留到下个补丁或版本修复,但修复时间必须符合漏洞相应 SLA 要求。

- 通用漏洞评分系统(CVSS)是一个用于传达软件漏洞特征和严重性的开放框架。CVSS 由三个度量组成:基本、时间、环境。基本指标产生 0-10 的分数,通过对时间和环境指标的评分修改该分数。CVSS 分数也表示为向量字符串,即用于导出分数的值的压缩文本表示。因此,CVSS 非常适合作为需要准确且一致的漏洞严重性评分的行业、组织和政府的标准测量系统。

- CVSS 的两个常见用途:

- 计算在一个系统上发现的漏洞的严重性

- 作为漏洞修复活动优先级的一个因素

-

进入维护阶段后,所有开源软件漏洞都必须依据合同对漏洞修复的相应 SLA 要求进行修复。

-

对于开源软件漏洞的修复,更倾向于跟随社区,与社区保持同步。

5.5 生命周期维护

5.5.1 产品研发注意事项:避免“自维护成本陷阱”

自维护成本陷阱是我们在使用开源软件时,希望将开源软件中植入一些产品的竞争力而导致的。植入产品竞争力必然会对开源软件拉分支,甚至于大量的修改。修改前期可将开源软件的维护能力和功能特性迅速拉升一个档次,随着版本的不断更新,拉的分支越来越多,每个不同的分支都要进行相应的回复。

5.5.2 案例分析

-

案例:产品团队 A 负责维护 OpenSSL 历史版本 1.1.1a/1.1.1b/1.1.1c 以及社区最新版本 OpenSSL 1.1.1d;产品团队从社区官网发现 OpenSSL 1.1.1d 版本存在漏洞 CVE-2019-1551,则产品团队通过官网或 NVD 披露的漏洞影响版本范围分析漏洞 CVE-2019-1551 是否也影响 OpenSSL 1.1.1a/1.1.1b/1.1.1c。如受影响,则需将漏洞影响开源软件的版本刷新至漏洞库,同时修补 OpenSSL 1.1.1a/1.1.1b/1.1.1c 版本的漏洞。

-

产品团队自行搭建构建环境,至少确保社区提供的构建方案能够编译通过。

-

产品团队需不断审视社区当前所有软件新版本中的漏洞是否在维护版本存在且受影响,同时产品团队启动对所有受漏洞影响的选型引入的维护版本的漏洞修补。

5.6 开源软件生态

5.6.1 什么是开源软件生态

- 基金会的两项重要工作:

- 中立协调:厂商与厂商之间是有竞争关系的,但在有基金会的中立场合下,厂商之间可以针对某个问题进行讨论。

- 赋予目标,维护项目:仅靠一家企业的力量长期维护一个开源项目是很难的。基金会赞助开源项目的方式会产生很多新的问题,例如 Linux Foundation 支撑 Linux,逻辑上可能是可行的,但在其之后,没有任何一个项目以同样的方式成功。

- 项目成功的核心:

- 技术价值

- 商业生态价值

- 金字塔型

- 沙漏模型

5.6.2 开源软件商业模式

| 开源软件商业变现模式 | 说明 | 典型案例 |

|---|---|---|

| 企业版 | 开源版本免费,企业版获得许可和支持服务收入;通过开源向商业版引流 | MySQL,Docker,Cloudera |

| 高级功能收费 | 对面向规模使用的的可靠性、安全、管理等进阶功能和工具软件收费 | Redis 核心部分的组件是开源的,但工具类软件和进阶功能(如多租户,无共享分布式架构等)是收费的 |

| 订阅服务 | 开源许可证免除了开源社区对软件质量与缺陷修复的责任,由 OSS 厂商提供软件订阅服务 | Red Hat, Hortonworks |

| 开源软件集成服务 | 通过软件实施等技术服务收费 | SourceLabs 和 SpikeSource 不主推自己的产品品牌,而是与多方开源软件厂商或社区合作 |

| 云服务 | 在公有云上提供基于开源软件的云服务;可通过开源向云服务引流 | MongoDB, Databricks, Elastic Search 等提供基于 Azure 和 AWS 上的云服务收费 |

| 通过硬件盈利 | 提供开源软件 + 硬件的一体化方案,通过硬件变现 | Intel/NVidia/AMD |

| SaaS服务 | 开源核心平台,对接更广泛的应用生态,通过 SaaS 服务变现 | GitLab 提供开源代码托管服务,开源本身平台以对接更多应用;Salesforce 等 |

| 应用和流量变现 | 通过开源促成应用,形成行业事实标准,并与应用生态形成绑定进行变现,如广告或 Marketplace 等 | Google 基于 Android 生态的广告收入每年超百亿美元 |

5.6.3 微软围绕 Azure,通过持续投资和并购布局开源

-

加入开源专利联盟 OIN(open invention network: https://openinventionnetwork.com/),同意向所有 OIN 成员开放其所有专利,包括 IDE Visual Studio Code、开源 JavaScript 扩展,.Net 开源核心类库,开源 Linux 环境 BashOnWindows 等; [16]

-

面向开发者打通 To B、To C 平台,通过周期管理方式多路径做大开发者生态,建立完整渠道覆盖各级伙伴资源;

-

加大对开源厂商扶持力度,包括云上部署及提供销售变现通道。

5.6.4 亚马逊:从开源业务收割者到新领域贡献者

- 最大化利用开源价值为自身业务创收

- 大规模促进开源软件的云服务化(计费、监控、超卖等)

- 补齐开源软件应用的最后一公里(工具、文档、北向接口等)

- 新领域贡献者

- Neo 作为 Apache 软件许可下的开源代码发布,支持广泛的框架和算法以及多样化的硬件架构;

- AWS 通过开源打通自家 MXnet->Neo->Inferentia 软硬件全栈,通过软件适配硬件、云服务释放算力应对来自 Google 和 NVIDIA 的竞争。

参考资料

[1] OSI 开源软件定义 https://opensource.org/

[2] Richard Stallman:American computer programmer https://www.britannica.com/biography/Richard-Stallman

[3] Linux 基金会 Linux.org

[4] Apache 软件基金会 https://www.apache.org/

[5] Eclipse 基金会 https://www.eclipse.org/

[6] Cisco settles FSF GPL lawsuit, appoints compliance officer https://arstechnica.com/information-technology/2009/05/cisco-settles-fsf-gpl-lawsuit-appoints-compliance-officer/

[7] Apache disallows the Facebook BSD+patent license https://lwn.net/Articles/728178/

[8] The History of Linux https://linuxhint.com/history-of-linux/

[9] SELinux是什么? https://www.redhat.com/zh/topics/linux/what-is-selinux

[10] syzkaller - kernel fuzzer https://fuchsia.googlesource.com/third_party/syzkaller/+/usb-fuzzer/README.md

[11] Linux 内核自防护项目 KSPP https://linux.cn/article-7411-1.html

[12] ABOUT SIGSTORE https://docs.sigstore.dev/#about-the-project

[13] OpenSSH Project History https://www.openssh.com/history.html

[14] Patrick McHardy 事件对开源社区的影响 https://mp.weixin.qq.com/s?__biz=Mzg4NDcyNjEwNw==&mid=2247484568&idx=1&sn=82e1d1cc11f90a0d8851bcfd6bff5b74&chksm=cfb284acf8c50dba38a92d13e64aa84fbc2d5be7c131788007e2de7f19105fd3595daa678827&token=1720883671&lang=zh_CN#rd

[15] Best Buy, Samsung, And Westinghouse Named In SFLC Suit Today https://lwn.net/Articles/366467/

[16] The History of OpenInventionNetwork https://en.wikipedia.org/wiki/Open_Invention_Network#History

社区规则和潜规则

一、开源的前世今生

1、从考古学的角度,来认识历史

《第五次开始》这本书是由一名考古学家写的历史书,其中不是只写了考古学,而是从一个考古学家的角度,看待历史的发展。比如,很多历史学家在描述一件事情时,会用到“有史以来......最......的一个......”,然后这名考古学家会说,“你们历史学家说的最多也就几千年的事情,所谓有史以来也就最近几千年发生的事情,但是咱考古学家是以上万年为起点...”。因此这本书从600万年前开始阐述,将600万年的历史,浓缩成一本仅有280页的书籍,且专为普通读者所著,其中精彩程度堪比《人类简史》。

为什么要叫做《第五次开始》?该书描述的是五段人类的发展史,如何给人类发展史进行断代的问题:

1)第一次:“技术”让人类从动物界胜出。通过考古,发现人类开始使用某种技术,比如开始使用火,或者开始使用砍、砸器等工具,在这些考古遗迹上可以发现人类和动物已经不一样了,人类从动物界中脱颖而出,成为能够使用工具、驾驭技术的一群动物,这也是“人”的诞生。

2)第二次:“文化”让人真正成为人。在考古学里,开始发现很多遗迹里存在各种图腾、绘画以及雕塑等,这些东西表明人不仅仅是人,也在追求文化上的东西,记录自己的生活,观察自然甚至崇拜自然,这时,“人”变成了真正的人,“文化”因此诞生。

3)第三次:“农业”让人类从游猎走向定居。这时开始从农业耕种的遗迹上可以发现有种子、农田,甚至有育种的痕迹,这些都表明人类从游牧狩猎采集走向了定居的生活,因此可以看到家、洞穴、房子以及城堡等。

4)第四次:“国家”让文明打上不平等、暴力与战争的烙印。国家是怎么出现的呢?通过考古遗迹发现巨大的城池,也发现了攻防、战争、暴力、武器等的印记。在这样一个过程中,人类已经跟原来不一样了,开始从小型的部落走向了国家,而国与国之间的战争也随之而来。

5)第五次:正在发展中的“全球化”。该部分也是作者描述最多的部分,如果现在再去看考古遗迹,尤其是最近500年,会发现很有趣的现象--原本在更早期的历史地层里,很多东西是局限在当地,比如这种种子只会在当地出现,这种动物化石也只会在当地出现,不会在很远的其他地方出现,但是近500年,世界各地的创作物已经不再局限于一个区域,比如一艘沉船,打捞之后发现里面有世界各地的创作物,陶器、瓷器、丝绸、香料等,这也就说明,整个世界的各种各样的物质、文化、人造物等都开始在全球化流动。

那第六次开始,会是什么情况?

作为一个IT从业人员,我会认为“第六次开始”对考古学家可能是一个悲剧,因为从考古学来看,总归是可以挖出点遗迹来作为证据,但到了第六次,我们会发现很多重大历史事件,不是发生在物理世界中,而是发生在网络数字空间里,当然如果将来考古学家能够进一步努力变成数字世界的考古学家,在网上进行考古则另说。所谓第六次开始,相较于前面五次开始完全不同,前面所述的打引号的考古证据将变成数字化,这是我们的世界真正开始变得不同的一个起点。

2、从社会学的角度,来认识世界

《社会变迁》这本书是1922年美国社会学家 W.F.奥格本 所著,由我国著名社会学家、人类学家费孝通和王同惠翻译,本书讨论了社会是如何进行演变。《第五次开始》说的是时间跨度非常大的以万年计的阶段性变化,但近三四百年,甚至近二三十年,社会的变迁越来越快,不能再只靠考古学进行研究,因此社会学派上用场。社会变迁作为一种文化现象,讲述了发明是如何产生的、每一个发明之间是如何积累起来的、发明是如何传播出去的,以及发明是如何让这个世界变化得越来越快。

在古代传统社会中,人的流动性很少,社会与社会之间互不相通,东西方之间很多年都处于相互不了解的状态,各自的圈子就相当于一个个小泥潭,很难想象能从一个泥潭跳到另一个泥潭里,但当人开始流动,就好比泥潭活化融合逐渐变成池塘,当圈子里发生一件大事,就像往池塘里扔了一颗小石子,消息就会如涟漪般逐渐往外扩散,等池塘与池塘也联通之后,整个世界就成了一个地球村,在这个地球村里,任何一个发明都会以飞速的方式传播到全世界,再到有互联网之后,世界上的发明产生得更快 ,传播的东西除了技术、发明、创新等本身之外,还有一项东西也进行了传播,即产生技术、发明、创新等背后的方法论。

不难发现,这种事情在开源领域非常明显,开源首先是一种源代码开放的技术,当代码一旦开放出来,再加上互联网的加持,全世界就能够马上看到并且使用它,因此技术发明创新的传播速度非常之快,同时开源也是一种开放式协作的方法论,这种方法论能帮助任何一个国家、社会的每一个领域,让全世界以更加开放的方式进行协作。可以预期的是,未来的十年或者二十年的变化一定是越来越快,而在这过程中,开源是最核心的主导力量。

3、开源出现之前

1946年,第一台计算机诞生;1960年,小型计算机(PDP-1)诞生;40年代到60年代间,是小型机、中型机、大型机的时代,这个时代最大的特征是大多数人都买不起计算机,而有能力购买计算机的都是机构,或者是大学,比如五角大楼、麻省理工、哈佛、耶鲁等,聚集了大量的科研人员,我们对这些科研人员有一个尊称“Computer Scientists”(计算机科学家),对于他们来说,代码是科研产品,或者是科研交流的必备物品,就像交流学术论文发paper一样,需要将代码发出来,因此代码的交流是自然而然的,丝毫不考虑copyright、license以及挣钱等事情,在这种时代,代码在世界上自由流通,但还没有开源这件事。

在那个年代,也有发生一些事情。当时麻省理工大学有一个俱乐部,叫铁道模型俱乐部,该俱乐部有个小组叫信号与控制小组,这个小组一开始只是计划控制火车,让火车在他们搭建的铁路模型上更好运行,能够控制启停、转弯、换轨道等诸如此类的信号控制,直到有一天,这个小组拿到一个新玩具,这个新玩具就是一台PDP-11这样的电脑,这时,对他们来说这是最新鲜、最有趣的玩具,火车的好玩程度远远没有计算机的好玩程度大,但这个玩具特别特别贵,对于学校来说,这是属于学校的宝贵资产,一定得有人看护,因此产生了一个尖锐矛盾:学校教授/管理机构严格控制对计算机的使用,使用得预约时间,不在预约时间内不允许使用,这对于这个小组来说非常痛苦,竟然不能一天24小时,一周7天,7*24小时的时间都在那里玩?!竟然还会被赶走?!因此黑客伦理的第一句话就是:对计算机的访问(以及任何可能帮助你认识我们这个世界的事物)应该是不受限制的、完全的。任何人都有动手尝试的权利!

剩下五条黑客伦理分别是:

-- 所有的信息都应该可以自由获取。

-- 不迷信权威——促进分权。

-- 评判黑客的标准应该是他们的技术,而不是那些没有实际用途的指标,比如学位、年龄、种族或职位。

-- 你可以在计算机上创造艺术与美。

-- 计算机可以让你的生活更美好。

这就是一群爱玩、爱闹、爱钻研、爱探索的大男孩黑客给自己规范的伦理,他们认为这样才是正确的做法。

4、软件行业兴起

1975年,IBM发明了PC,到了1976年,苹果发布了Apple I,这时个人计算机、微型计算机开始兴起,大多数人咬咬牙也都能买得起了,因此产生了一大群爱好者,他们有一个很大的乐趣,就是互相之间交换盗版拷贝程序,也因此激怒了另一个人——比尔·盖茨。比尔·盖茨是微软的创始人,微软当时成立没几年,做了一个非常著名的软件叫BASIC,比尔·盖茨发现,很多人在用BASIC,但是销售量并不好,也就是说大家都不是付钱给他,所以比尔·盖茨写了一封公开信——《写给电脑爱好者的公开信》:有谁会在没有任何报酬的情况下来做这些专业的工作?什么样的爱好者可以为他的产品投入三个人年的开发时间,并且发现所有的错误、编写文档以及免费发布这个产品?这段话非常符合资本主义商业伦理价值观。

到1980年,美国的版权法修改,软件开始有版权,软件行业开始兴起。回顾之前那段历史,不能再说微软是商业魔头了,而是正因为有了这样一群商业软件公司,才能通过这些公司实现写软件赚钱的路径,现在才会有上千万的程序员,而如果仅仅只是一群爱好者,那么现在程序员的数量可能就只有几万个。

事物总是存在两面性,在软件行业兴起之后,不可避免的有人受到了伤害。Richard Stallman,被人称之为“最后一个黑客”,那时他正在MIT的人工智能实验室,与朋友一起研究UNIX,但当商业软件公司成立之后,各自将软件闭源,UNIX也不例外,Richard Stallman再没有了原来的幸福环境——能够一起写代码然后彼此交换代码,不断探索计算机能力。因此在1985年,Richard Stallman发表了GNU宣言,即GNU’s Not Unix,大致意思是:我不是要做一个UNIX,但是我要做一个完全自由的UNIX。而且他还提出了Copyleft的概念,同时开发出很多GNU的相关工具,包括Emacs、GCC等工具。1990年,Linus Torvalds在芬兰赫尔辛基大学读书期间,开始开发Linux,1991年发布最初版本,并飞速发展至今,而GNU和Linux两者之间结合非常紧密:从1983年开始的GNU计划致力于开发一个自由并且完整的类UNIX操作系统,包括软件开发工具和各种应用程序,到1991年Linux内核发布的时候,GNU已经几乎完成了除了系统内核之外的各种必备软件的开发,在Linus Torvalds和其他开发人员的努力下,GNU组件可以运行于Linux内核之上,整个内核是基于GNU通用公共许可,也就是GPL(General Pubic License)。

1991年,Linux发布了第一个开源版本,通过互联网聚集了大量的志愿者,没有严格的质量标准,没有强有力的机构协调管理,每周进行发布,然后接受反馈,通过不断迭代,在1993年底,Linux在稳定性与可靠性上,已经与很多商业UNIX不相上下,并能支持比商业UNIX多得多的软件,也就是说兼容性及可扩展性都非常的强,于是很多小型的UNIX供应商倒闭,且原因是显而易见:供应商的操作系统需要收钱,现在有免费开源版本,源代码都可以获得,而且这样一个操作系统还越做越好,有越来越多志愿者愿意免费帮忙做事情。

1997年,大神Eric S. Raymond写了一本书——《大教堂与集市》,最开始不是一本书,而只是一场在Python的大会上进行的演讲,就“开源是什么”这个主题展开,讨论“为什么会有这么多人一起做开源?这么多人来做开源,还能够把事情做成了?”。《大教堂与集市》一经发布,一纸风行传遍天下,被称之为开源运动的“圣经”,彻底颠覆传统软件开发思路,影响着整个软件开发。这本书最重要的两个要点:

1)大教堂与集市,这两种软件的开发模式到底有什么区别?在Linux这种开源的操作系统诞生之前,绝大多数的软件开发模式都是大教堂式,或者称之为瀑布模式,意思是从最开始,有一个总设计师,一层一层把工作任务分解下去,分门别类、分工合作,最后将事情做成。然而到了集市模式,好比一群人跑到集市上,一个人贡献点东西,另一个人也贡献点东西,看上去没有明确规范,没有很好的协调开发方式,但却能把事情做成,而且带来更多创新与可能性,这颠覆了传统软件工程模式。

《人月神话》中有一段描述,当有一群人,在做一个项目的时候,发现快要超期,这个时候有老板说我增派人员,是否就能缩短工期呢?然而这个时候的工期是无法缩短的,因为人多了之后,人与人之间的沟通成本会迅速上升,新增人力反而会被大量的沟通成本损耗,以致工作效率无法提升。但Eric S.Raymond认为,如果找到了好的工具,好的协作模式,以及好的技术手段,人越多效率越高、速度越快。这恰恰与《人月神话》是完全相反的,同时也是非常重要的贡献,给软件开发提供了全新的思路,但不是完全否定《人月神话》,而是集市化的开发同样是一种可能性,把一些原本没有想到的事情做成。

2)礼物文化。这也是《大教堂与集市》里非常重要的篇章,主要阐述的是为什么开源开发者愿意义务为这些开源项目做贡献。在当今这个物质丰裕的时代里,命令以及花钱并不会让他们听话,但是如果他们所做的这些事情,能够换来更多荣誉、地位以及社区影响力时,他们反而更愿意去做,正如原始社会里所看到的夸富宴,部落的酋长举办非常铺张非常奢华的宴会,通过这种夸富宴,酋长能够赢得在部落里的地位,同理,在开源社区里,当真正的大牛,写代码写得最好的人,向社区贡献最好的代码时,能够赢得社区里最好的地位,好比向社区贡献了礼物,相应就会收获尊崇。这就是一种礼物文化,也是Eric S.Raymond对开源世界的一种总结。

5、时间线

1983 年,Richard Stallman 发起了 GNU 项目;

1985 年,Richard Stallman发表了 GNU 宣言;

1989 年,GNU 通用公共许可证的第一个版本发布。1991 年GPL v2发布;

1991 年,Linus Torvalds 发起 Linux 内核项目;

1993 年,Red Hat 诞生;

1997 年,Eric S. Raymond 发表了《大教堂与集市》;

1998 年 1 月,网景公司宣布将 Navigator 开源;

1998 年 4 月, Tim O’Reilly 组织“开源峰会”,OSI成立;

1999 年 3 月,Apache基金会成立;

2000 年 10 月,Sun Microsystems 公司在 GNU Lesser General Public License 下将 StarOffice 办公套件作为自由软件发布。这个自由软件版本被重新命名为 OpenOffice.org,并与 StarOffice 共存。

2004 年 8 月,Ruby on Rails 发布;

2005 年 4 月,Git 发布;

2008 年 2 月,GitHub诞生;

2018年,IBM收购Red Hat,微软收购GitHub;

6、Free Software & Open Source 的区别

1)自由软件:任何用户都可以自由的运行软件、修改软件,之后再分发这些软件;

①自由度0:无论用户出于何种目的,必须可以按照用户意愿,自由地运行该软件。

②自由度1:用户可以自由地学习并修改该软件,以此来帮助用户完成用户自己的计算。作为前提,用户必须可以访问到该软件的源代码。

③自由度2:用户可以自由地分发该软件的拷贝,这样就可以助人。

④自由度3:用户可以自由地分发该软件修改后的拷贝。借此,用户可以把改进后的软件分享给整个社区令他人也从中受益。作为前提,用户必须可以访问到该软件的源代码。

2)开源软件的定义:

①自由再散布(Free Distribution)

②原始码(Source Code)

③派生著作(Derived Works)

④原创作者程序原始码的完整性(Integrity of The Author’s Source Code)

⑤不得对任何人或团体有差别待遇(No Discrimination Against Persons or Groups)

⑥对程序在任何领域内的利用不得有差别待遇(No Discrimination Against Fields of Endeavor)

⑦散布许可协议(Distribution of License)

⑧许可协议不得专属于特定产品(License Must Not Be Specific to a Product)

⑨许可协议不得限制其他软件(License Must Not Restrict Other Software)

⑩许可协议必须技术中立(License Must Be Technology-Neutral)

自由软件与开源软件最大的区别在于开源软件里第⑨条许可协议不得限制其他软件,相应自由软件也有一条相关条款,在GPL里面有说明:不能将自由软件,和非自由软件捆绑在一起,可以将自由软件卖钱,但不能捆绑非自由软件一起卖钱。因此两者之间真正的差异在于有没有妨碍其他人赚钱:自由软件崇尚的是自由,如果软件不自由,那么不可以捆绑销售,属于理想主义;开源软件不妨碍其他人赚钱,大家可以一起赚钱,属于实用主义。

二、开源世界的规则与潜规则

1、何为规则

①情:人情世故、基本伦理;

②礼:礼仪、礼节、礼物

③法:成文法、成文规范、授权协议

④code:代码限制、自动规则

2、何为潜规则

规则之前:在制定规则之前,比如我们有一个群,最开始这个群只有十几个人,所以没有什么规则,每个人都凭本能,大家在一起无冲突相处很好。直到群越来越大,人越来越多,开始有人在群里发广告,其他人觉得不太好,决定在群里定一个规则,这个规则可能有两种,第一种是只要发广告,一律从群里踢走;第二种就是有些群主比较开明,只要发红包就可以发广告,这两种方式都是一种规则。那么这种规则是怎么确认下来的呢?这就是所谓的判例法,就是一点点的积累下来,到后面潜规则逐渐变成规则。

概率生效:潜规则在还没有明确的变成稳定的、不可变更的规则之前,这些规则就是概率生效,即有时候有效,有时候无效。比如某人在群里发了个红包,群主说以后不允许发红包,但下次这个人还在发红包,而群主又不再说他了,可能是群主忘了,或者群主在忙,或者这个人是群主的朋友,情况很复杂,各种原因导致群主不一定会把这个人从群里踢掉。

概率公开:有些时候,某个人前几天还在群里,后面就被踢掉了,群主也没有解释原因,可能是私下处理,或者群主私底下另外找个理由说这个人行为不端,总之就是踢掉了。这都是潜规则的一种表现,这个规则并没有被公开执行,也没有被公开解释。

各自解读:在一个社区里面有很多小圈子,这些小圈子会各自揣摩,为什么这个人可以这么干,那个人不能这么干呢?大家就会进行解读,可能这个人的贡献比较大,所以大家对他比较宽容,也可能是管理员的朋友,所以大家也不好意思多说什么。

诸如此类的这些都是潜规则的一种表现。

3、何为社区

最早的时候,一群志同道合的人组成一个社区,来共同创造一些东西,然后逐渐完善这个作品,这个作品可能是一个开源项目的一个版本,版本发布之后,吸引了更多对这个项目感兴趣的人来到这个社区,他们可能只是看看,也可能是试用,甚至有可能会参与贡献,总之社区的人越来越多,原来比较少的一些规则,或者不成文的规定、潜规则就不太够用,于是大家开始一起完善这些规则,进一步明确志向:之所以要定这些规则,之所以大家团结起来一起做事情,那我们的志向是什么?我们的目标是什么?在这个过程当中,通过不断的凝聚共识,社区变得越来越成熟,才会越来越健康地发展下去。

4、普通伦理与社区伦理

普通伦理:己所不欲勿施于人;君臣父子,长幼有序;仁义礼智信等

社区伦理:黑客伦理。特别强调不迷信权威,评判标准不看地位,而看实际的贡献,强调有所追求,创造艺术和美。

社区伦理中的两个现象:人人平等与精英治理。人人平等不是指每个人都有同等的权重,而是每个人都有平等的机会,是一种机会平等,好比在一个社区里,每个人都可以点fork,当做了某种修改以后,每个人都可以发PR等,这些机会是平等的。至于别人会不会接受你的代码呢?会不会接受你的贡献?提的一个issue会不会有人理睬?这些并不是平等的,社区看ID,如果某个ID大家都见过很多次,彼此都很熟悉,那么会有更多的人关注这个ID的言行、发布的代码、提的意见等,这个背后就是所谓的精英治理,即一个人在社区的贡献越大,他的话语权就越大,虽然这个权重可能不会体现在某些数量上,比如大家来投票,但是他一个人有5票,这是不可能的,但事实上,他的投票会有更大的示范效应,因为社区里的投票是公开的,如果他率先投票,他在社区里有很大的号召力,很多人可能就会跟他投一样的票。精英治理跟人人平等并不矛盾,相当于一个硬币的两面,两者是结合起来的。

5、社会之礼与社区之礼

礼仪方面,社会上有很多的婚丧嫁娶的礼仪,到了社区里就有面基大会,比如线下的技术大会等,能够跟更多的朋友一起聚一聚聊聊天。

在待人接物方面,社会上讲究为人要有礼貌,说话要有道理,不要乱说话,不要口出恶言。在社区里,大部分时候都是在网络上进行文字交流,但提问也有艺术,一开口就是:“急!有个问题谁能帮我解答一下?”,这种提问方式就不太建议,好的提问一定是描述的很清楚,过程条理清晰的列出来,然后再提问求助,而不是如上述显得很着急的样子。

社会上强调礼尚往来,而在社区里有礼物文化,在社区里,给的礼物越重,别人越会觉得这个人是个高手。同样社区里也会有礼尚往来的现象,比如某个人在社区里用到了很多好的东西,好的软件,好的代码,然后认为自己有义务贡献回馈给这个社区,这本质上也是一种礼尚往来。

6、社区中的成文法

社区里面有很多的成文法,谈及最多的是License(许可证),以及商标法、社区的章程、知识产权保护、隐私保护等,在社区里,但凡涉及开源跟软件相关的法/条款/合同/约定,都是成文列出来的,甚至比如说code style(代码风格),很多社区都非常重视,会将要求列出来,让社区内的人按照相应方式来写代码。这些都是社区的成文法,是大家需要遵从的规则。

7、社区中的自动化规则

1)Code is Law:通过代码方式,自动执行的规则。

2)BBS问答社区的积分规则:之前我在的一个社区叫ITEye,它是一个BBS问答社区,这个BBS背后有一个积分规则,当有人回答了一个问题,或者发了一个帖,或者回了一个帖,其他人会点赞,有向上的大拇指,也有向下的大拇指,基于规则相应会被加分或者被减分。随着被加分和被减分之后,个人积分发生变化,随之这个社区里面的等级也会变。当年在ITEye的时候,刚刚入门时是一颗星,到五颗星,然后是一皇冠到五皇冠。积分最高、权重最大的就是五皇冠,当时有一个规则——如果有一篇帖子,大家都觉得写的不好,那么会给它投大拇指向下的投票,如果得了20票,这篇帖子就会从普通的板块被扫到垃圾桶,而五皇冠的权重是一个人能投19票,再有一个人加一票,则这个帖子就进会垃圾桶。

3)Github 的自动化规则:Action、Robot、 Issue & PR Template 等,也是通过代码来做自动化执行,而这些自动化的规则会成为社区运作的一部分,如果有人在社区里提交代码,或者参与贡献时,会有机器人在下面留言,提醒需要注意的内容,或者需要签署一个 CLA。

4)Gerrit 里的 Code Review规则。

8、社区中的潜规则

1)社区里的人设

①莫得感情的发帖机器:在群里只发广告/文章,这类人完全没有把自己当成这个群或者社区的一份子,而只是将群当成一个传播渠道,这种只是转发文章的方法实际非常低效,很多人都非常厌恶这种方式。

②杠精体质:有些人有事没事喜欢杠一句话,以显示自己的存在感,或者认为这样能更显得自己知识渊博。对付杠精的方法就是不理会,你是杠精你说的都对。

③大妈体质:这种人设非常好,社区“大妈”会帮忙张罗很多事。社区里多多少少会有一些琐事,需要有人去做,任何一个社区都需要这样的“大妈”人设,或者叫扫地僧。

④其他……

2)规则的宽容度:

①对于新人,社区可能会更加严厉

②贡献越大,越不容易被惩罚

3)社区内部的沟通渠道:社区内有人打小报告这个事无法避免,同时社区内部除了公开的渠道外,还有很多小圈子,这也是社区里常见的现象,总会有些更合得来的朋友,一起拉个小群聊点别的事情,这种沟通渠道都会存在。

4)社区运营者的直觉:对于社区运营者来说,需要有对社区发生事情的敏感度,因为社区运营者不可能出现在每一个小圈子,不可能了解任何一个小群,知道任何一个圈子在讨论什么,但得有直觉,能清楚知道社区内到底发生了什么事情,当前社区的氛围如何,是否健康?讨论是热闹、热烈、激烈,还是剧烈的争论?是否已经有崩溃的预兆?社区运营者必须有这些敏锐的直觉。

三、开源世界里的人设与个人成长

1、个人参与开源的价值

1)如何让一个孩子痛恨学习?

强迫他学习就好。有一次我去游泳时,发生了一件这样的事情——一位妈妈带小孩在游泳,小孩才刚刚开始学,所以怕水不敢游,但妈妈言辞间非常严厉,要求孩子一定要踢水,一定要把头闷下去,一定要学会换气等等,导致小孩一脸苦相,最后跟妈妈说不想游了。那天游泳回来以后,我最大的感受就是:如果想让一个小孩痛恨游泳,那么只需要像这位妈妈一样,强迫他游泳。

2)英语学渣,如何精通十国外语?

找到“享受学习过程的方法”。有一个号称是英语学渣的人,却精通十国外语,他为何能学会这么多门外语呢?通过他在TED上的分享,了解到他并没有要求自己今天一定要学这门语言,今天一定要背10个单词等这类强制学习计划,而是一直在寻找一种方式让自己享受学习,当出现倦怠时,再发明一种新方法再去学,让自己一直保持在享受学习这个过程。

这种方法在开源上特别常见。

3)Linus关于生活的意义的“理论”:

①首先是生存,人类做事,最基础的动机,就是为了生存。

②其次是社会关系,有时候也会被称之为“秩序”。无论是为了维系社会关系,还是为了维持社会秩序,这都是重要的动机。

③最后是娱乐,或者说乐趣,在 Linus 看来,这才是动机的最高境界。

到底是什么力量,支撑Linus开发了30年的Linux操作系统?

Linus:“我本可以在1991年底就收手不干了,因为那时我已经完成了大量有意思的工作......幸好接下来发生了两件事,我才有了继续下去的动力:第一,我不小心损坏了Minix系统的分区;第二,人们不断给我发来反馈意见。”

敢吹牛的人,才能成为技术大牛

Linus Torvalds在1991年发了一个邮件:我在做一个开源的操作系统…这其实是在吹牛,但别人都觉得很厉害,竟然有人做了一个操作系统!感兴趣的人蜂拥而至,提 Bug报告、需求、补丁等等,在这个过程中,Linus也得以成长,成为一代大神。

这就是个人参与开源能够得到的一种价值。

2、个人成长的正循环

1)创造:在创造的过程中,产生真实的练习目标。

2)刻意练习:在练习过程中,找到越来越多的乐趣。

3)乐趣:在获得乐趣的过程中,产生创造的冲动。

开源社区作为个人成长的催化剂。举个例子,比如我想做一个操作系统内核,但发现做不出来,不懂的东西太多了,但我发现可以通过学习与刻意练习,积累做操作系统内核的能力,最后真的把操作系统做起来了,而在这个过程中,因为学到了不少东西,从而获得越来越多的乐趣,这个乐趣指引着我去创造更多,于是想将0.1版做到0.2版,再做0.3版,然而进一步的发现我需要学更多的东西,否则后面版本做不出来,再次通过学习...而这个过程就是个人成长的正循环:可能一开始只是想做一个自己玩的小玩具,到最后却让自己变成了大牛。

3、如何在社区里树立自己的人设

1)本色出演:建议本色出演,因为不可能装一辈子,本身是什么样就是什么样,假装成另外一个人是不真诚且不长久的行为,且人设崩塌往往就在一瞬间,总会有说漏嘴、说错话的时候,做自己最重要。

2)不卑不亢:大牛确实很牛,但是在见到大牛时,不需要卑躬屈膝、跪求大牛,只需要正常平等与其交流,比如“我有一个问题,请问能否帮我解答一下?”这种自然平等的对话即可。

3)努力成为有用的人:不论在哪个领域,打杂、写代码、提BUG、做测试、做宣传、做翻译等任何社区需要的事情,只要愿意去做,一点一滴地贡献,社区会逐渐将其定位为在某种情况下能做这件事的人,或者发现这个人这也能做,那也能做,是个多方面人才,这种人设一旦定下,很多时候社区在遇到其他事情的时候也会想着找这个人问一问,这个是否也能解决?

社区规则和潜规则(二)

一、为何要为开源贡献力量

在 [自由代码] 下工作,让我学习到了职业生涯中非常重要的技能,无论是大学还是实际的工作,我认为从开源项目中得到的收获的远大於我的贡献! — @errietta , “我为何是如此的热衷于为开源软件贡献力量”

为开源贡献力量,得到的回报就是能够学习到很多、受教很多、且能够锻炼任何你能够想到的经验。 为什么会有人为开源做贡献?这可能是很多人都不明白的地方,这里不妨列出一些!

1、巩固现有技能

无论是撰写代码、设计用户界面、图形设计、撰写文档、亦或是组织活动,只要有实践的愿望,总能在开源项目中找到位置。

例如,作为一个学生,在一个项目中实习,一般不会参与到核心代码的开发,因为实习生很难能够直接进入生产环境的开发,对于公司的业务不熟悉,代码的技能不够,对架构的理解也不够,因此研发管理者不会让学生立马进入(特别优秀者除外)。 如果希望很快进入到生产环境中,则需要很多编码经验,尤其是与生产环境相关的开发经验,但在公司之外,很难有像开源这样更好的一个机会。因为现在开源出来的代码,在国内环境上,一些平台的代码是其生产上已经使用的一些项目、代码开放出来,通过此参与到这些代码中,无论是文档编写还是代码编写,都会从中学到很多,这能够让一个新手很快的接触到生产环境上的一些东西,能够理解业务上的问题。

对已有开发技能者来说,这也是一种学习方式。例如做后端开发者,想学习前端的内容,不论是Vue,还是React,或是CSI 4等,通过参与开源软件、学习开源软件,能够快速了解前端代码如何去写。

参与开源项目,不论是新手,还是已经掌握了一定开源技能但需要拓展更多技术领域者,或是学习更好的业务实践,这都是一种很好的方式。

2、遇见那些和你“臭味相投”的人

开源项目一般都会有一个和谐、热心的社区,以让大家团结一致。实际上,开源界经常发生这样的情形,很多人的深厚友谊都是通过共同参与开源所建立起来的,至于具体的方式,可能是在一次技术研讨会上相谈甚欢,也可能是一直在聊天室中探讨问题。

在社区里,能够相互交流是建立在对项目有共同兴趣的基础之上,且每个参与相同开源项目者的技术背景具有一定的相似性,因此在交流问题时能有共同语言。在社区里能够找到一些有趣的人,通过此来拓展人脉关系以及社交。

3、寻找导师,并且尝试帮助他人

和他人共同在一个共享的项目下工作,这意味着需要向他人解释清楚自己是如何做的,同理,也需要向他人求助,询问别人是如何做的。相互学习和彼此教学对于每位参与者都能满载而归。

现在很多开源项目,都有导师机制,有些导师可能提供的是方向性指导,有些则是实际指导,但无论如何,都是有一定帮助的。

同时在帮助其他人时也能够更好地理解该项目,当有人提出问题,在深入思考他所遇到的环境及面临的事情后,再帮他解决问题,能学到更多的东西。因此不论是得到他人的帮助,还是帮助他人,都会有所收获,同时在社区能够建立一个更好的人际关系。

4、在公众间建立你的声誉(职业口碑)

根据开源的定义,你在开源下所有的工作都是公开的,这也就意味着开源项目是一个很好展示你实力的地方。

当参与到开源中,有更多的演讲机会时,会在公众间建立口碑。现国内很多工作者会以“参与了某些开源项目/是某个项目的maintainer”为标签,包括一些公司在招聘时,都会选择在例如Apache等项目里作为maintainer,因为当他在公司内部从事某项工作时,是无法得知他的工作情况(代码不开放),但在开源项目设计中,只要参与过,就会留下足迹,因此在开源设计里就能很清楚的知道这个人的技术能力、架构能力以及为人处事方式等,以此来匹配团队岗位需求。

5、学习领导和管理的艺术

开源为实践领导力和管理技能提供了很好的机会,比如解决冲突、组织团队、工作的优先级排列。

其中存在一定条件,因为开源项目是一个分布式且是异步的模式,不是像在办公室内,能够面对面进行交流、沟通问题。开源项目是由不同的公司、不同的人参与进来,因此需要协调每个人在技术上、方向上的问题,保证项目的发展,这一点会比办公司管理更为困难,当然也存在优势,开源项目中的人彼此之间没有太多的利益关系,因此不会经历一些办公室内存在的斗争与纠纷。总之,如果能在社区里领导一个大型项目,那么其管理能力就是非常不错的。

6、鼓励作出改变,哪怕改变是很微小的

在开源的世界里,作出贡献的不一定非得是花了很长时间拥有大量经验的人。你是否遇到过浏览某些网站发现有拼写错误,希望有人能修改它?其实,在开源的项目中,你只需要做就可以了。没有那么多的顾忌,开源让人们在很舒服的状态做事,而这才是这个世界应有的体验。

这一点也是开源的精髓。在开源事业里,不论做了很多事,还是做的很少,包括帮他人改过文档,甚至是只改过错别字,也包括在社交媒体场合中讲述一个开源项目,虽然可能没有在编码上作出贡献,但以上这些都是对他人的贡献。

二、贡献的具体含义是什么

如果你是一名开源界的新手,可能会对贡献的流程心生畏惧。比如:该如何找到正确的项目?不懂编码又想参与怎么办?万一做错事情了怎么办?

其实没有关系的啦!条条大路通罗马,开源项目有太多的路径可以参与!

比如说可以做一些logo的设计,也可以参与文档的编写,也可以做测试类的工作,或者组织一些活动等等。例如国内开源社的理事林旅强是一个非常熟悉开源合规方面的专家,他参与组织了很多社区的活动,这也是对开源的一种贡献。正如上述,在邮件列表回复他人,或者给其他人发链接,指引他如何去做等,这每一件事情都是在帮助他人,开源社就是一个很典型的例子,开源社热衷于组织各种事件(其本身未持有代码,在技术层面也未曾领导过某一方向),也支持其他社区区组织一些活动,为社区提供了很多帮助,比如说偏向于设计,或者整理一个风格指南,存在统一的视觉设计(类似于设计类工作),然后做出来之后会被其他的项目比如高斯、罗根等使用。

同样也存在喜欢写文档/新闻的人,这种有写作能力的人,会帮助开源项目的传播,这也是非常重要的一部份。很多项目很优秀,但是不为人所知(可能写这些项目的工程师,其文化烙印较重,不喜欢公开交流,并且没有好的文章或媒体渠道进行宣传),因此为这些项目做贡献更容易,根据自身的特点,然后决定去做相应的事情,比如组织活动等,或者编码等多件事情。

因此做开源软件帮助其他人时多方面的,不一定是开源,也不一定是软件项目。例如国外会有一些课程,这些课程也是开源的一部份,虽然没有编码,但课程会传授如何学习操作系统;比如一些面试题,在网上有 Rust 解答 LeetCode 题目的内容,这些题目的解析也是开源的一部份。

开源是文化精神,是一种理念,而非行动准则,不是一定要做某件事情才称之为参与开源/开源贡献,而是有这种精神、想法,知道自身工作内容是什么,这就是参与开源。

以下是一些实用的技巧,帮助你快速的获得经验。

1、你不具备编码的能力

对于为开源做贡献常见的误解就是:为开源做贡献必须得提交代码。事实上,代码固然重要,但是项目中不需编码的重要部分 经常被忽视 。你若做了这部分,对于项目来说可是莫大的贡献,而这根本就不需要什么撰写代码!

我被大家所熟知是因为为 CocoaPods 做了一些事, 其实大伙并不知道我实际并没有为 CocoaPods本身做了什么,我大多数的工作是诸如撰写文档、品牌宣传之类的。 — @orta , “默认迁移到开源软件”

即使你是以为开发者,非代码的贡献对于项目来说也是举足轻重的,尤其是对于社区的其他成员来说。用心维系这些关系能够让你有工作到项目其它部分的机会。我第一次接触Python开发团队(简称 python-dev)是在 2002年6月17日,当时我是向其邮件列表发送了一份邮件,是关于请求通过我的补丁的。我很快就又发现了开源的bug,于是决定开始为小组收集邮件摘要,然后他们给了我一个澄清问题的理由,但是更加重要的是,我能够捕获到某人指出需要修复的问题。 — @brettcannon , “维护者的故事”

2、是否热衷于规划事件?

-

为项目组织研讨会或线下分享, 一如 @fzamperin 为 NodeSchool 所做的那样

-

为项目组织大型会议(假如它有的话)

-

帮助社区成员寻找合适的技术会议,且帮助有实力的成员提交演讲的拟稿

3、是否偏向于设计?

-

重新布置布局以提高项目的可用性

-

进行用户研究以重新组织和完善项目的导航或菜单

-

整理一个风格指南,以帮助项目有一致的视觉设计

-

创建t恤的艺术或一个新的标志, 就像 hapi.js 的贡献者那样

4、你是否热衷于写作?

-

撰写和改进项目的文档

-

能够以实例来展示项目该如何使用的

-

为项目撰写新闻稿,或者到邮件列表高调布道

-

为项目撰写教程, 一如 pypa 的贡献者所做的

-

翻译项目的文档为本土语言

说真心话, [文档] 是非常重要的. 目前Babel的文档已经很棒了,这也是其杀手锏的特性之一。当然,还有一些章节需要大家的完善,即使是随便在哪儿增加一个段落都很感激。 — @kittens , “贡献者召集令”

5、你喜欢组织活动吗?

-

链接重复的问题,并建议新的问题标签,使事物井井有条

-

通过开放的问题,并建议关闭旧的, 就像 @nzakas 为 eslint 做的

-

把最近开放的问题阐述清晰,以推动讨论

6、享受编码的乐趣?

-

找到一个开放的问题并解决它, 就像 @dianjin 为 Leaflet 做的

-

想一想你是否可以帮忙写一个新的功能

-

自动化项目设置

-

改进工具和测试

7、热衷于帮助他人?

-

回答关于项目的问题,例如在 Stack Overflow( 像 Postgres 的这个示例 )或者 reddit 上

-

为人们解答公开的问题

-

帮助缓和讨论板或对话渠道

8、在编码方面是否喜欢帮助他人?

-

为他人的提交审核代码

-

为如何利用项目撰写教程

-

为其他贡献者做导师, 正如 @ereichert 为 @bronzdoc 所做的那样,哦,是 Rust 项目

9、其实不必一定是软件项目!

尽管人们一提起“开源”二字,默认就是指开源软件,其实不尽然,开源可以是任何事情的修饰,而不仅仅是指软件而言的。比如图书、食谱、列表、以及任何可以开源的项目类。

举例来说:

-

@sindresorhus 创建了 “惊奇” 列表

-

@stuartlynn 和 @nicole-a-tesla 制作了 [收集关于海雀的有趣的事实(https://github.com/stuartlynn/puffin_facts)

尽管你是一名软件开发者,也可以去撰写一些文档去帮助新的入门者。其实项目中那些看起来令人生畏的项目并不是写代码,做开发者总得挑战自己,其实在做得过程中可以增强信心和获得全新的体验。

三、根据项目定位自我

如果你跟着了一条issue,还发现了令人感到困惑的事情,这很正常,不是你一个人这样。这些工具需要大量的隐式的知识,但是总会有人带着你熟悉这些,当然你要找他们问对的问题。 — @shaunagm , “如何为开源做贡献”

为开源做贡献,除了单词拼写错误之外,大多数时候就像是走在陌生人中间,浑身上下不适。这就像人们已经在西边讨论的非常深入了,你突然开始讲东,肯定会让人感到不舒服。

与其盲目的在项目中游荡,不如静下心来学习规则。这样反而会让你的想法被注意到,也会有人听到你的声音。

1、分析感兴趣的开源项目

每一个开源社区都是不一样的。

在某一个开源项目扎根多年,这意味着你只是对这一个开源项目无比的熟悉。若是切换到不同的项目,可能会发现完全是另外一回事,所谓的使用词汇、习惯用语、沟通方式都发生了变化。

然而,很多的开源项目还是遵循类似的组织结构的。理解不同的社区角色和全部的流程,可以很好的帮助你快速的切入新的项目。

一个典型的开源项目均会有如下类型的人:

-

作者:项目的创始人或创始组织

-

归属者:代码仓库或组织的管理员(不一定和作者是同一个人)

-

维护者:贡献者,负责项目的未来走向和组织的管理(他们通常也是项目的作者或归属者。)

-

贡献者:只要是为项目做出了贡献,就算。

-

社区成员:那些实用项目的人们。他们或许是积极的讨论者,又或者是为项目的方向提出意见的人。

一个较大的项目,可能下面还会细分子社区,或者是针对不同的任务分成不同的小组,比如工具小组、分流、社区事务、以及活动组织等。径直到项目到web站点,找到“团队”页面,或者是查看治理文档,从而获得类似到信息。

靠谱的开源项目,一般都会有一个文档的,这些文档文件通常会在代码仓库的顶级目录列出。

-

许可协议:根据开源软件的定义,每一个开源项目必须是有 开源许可协议 的。可以这么认为:假如说某个项目源码开放,但是没有任何的许可协议,那么它就不能叫做开源。

-

README:README 是一个介绍性的说明文件,对初次光临社区对人们表示欢迎,它通常会解释项目有何用处,为何发起,以及如何快速入门等。

-

贡献:READMES 帮助人们来认识项目,贡献这个文件则是帮助对项目如何做贡献。它解释了目前项目需要什么样类型对贡献者,社区对流程是啥样的。并非所有的项目都会有这个文件,它某种程度上也是展示项目对于贡献者的友好程度。

-

行为准则:顾名思义,即是一些参与社区时的一些礼仪、说话方式、行为等,帮助形成一种友好的氛围,不是所有的项目都会撰写行为准则文件,它某种程度上也是展示项目对于贡献者的友好程度。

-

其它文档:有些项目也许还有其它文档,例如教程、导游,或者是治理规则,这在大型项目中常见。

此外,开源项目还会利用如下一些工具来进行组织讨论,阅读这些归档对于理解社区的想法、是如何工作的有非常大的作用。

-

问题追踪:这里是人们讨论项目相关问题的地方。

-

Pull Requests:审核代码、以及相关的问题讨论。

-

论坛或邮件列表:一些项目会实用会话式的主题(例如 “How do I*…“* 或 *“*What do you think about…“ 来替代Bug报告或特性请求)。然而有一些项目关于讨论全部实用问题追踪。

-

即时在线聊天:有一些项目会实用聊天频道(诸如 Slack 或 IRC),从而能够随意的谈话、协作和快速交流。

国内开源其实都不太习惯用issue包括PR的方式去提交代码(包括在论坛外做一些讨论),国内更喜欢使用一些即时聊天工具,尤其是封闭平台,例如微信,这些对开源来说并不是一个特别好的方式。

四、寻找打算做贡献的项目

假如你之前从来都没有为开源做过贡献的话,那么请记住来自美国总统约翰 F.肯尼迪的这段话:不要问你的国家能为你做什么,要问你能为国家做什么。

开源项目的方方面面都需要贡献者,你先不要通盘考虑该往哪里贡献,或者是它将如何看。相反,从你已经使用到的或者打算用到项目开启贡献之路,在你积极的贡献过程中,项目也会反馈给你,让你更好的定位自己。

一旦进入某项目,不论何时,你都要听从自己的直觉,做你认为更好或者不同的事情。

开源并不是高级俱乐部;它就是由你这样的人所浇铸和打造。“开源”只是针对这个世界的需要修复的问题的一个梦幻术语罢了。

你或许在查看 README的时候,发现了损坏的链接,又或者拼写错误。又或者是你是一名新手,使用的过程中发现了问题,又或者是某问题应该在文档中注明。请不要坐视不理,径直绕开,或者是请求他人修复,伸出你的援助之手,解决这些你能看到的问题。而这正是开源的精髓之所在!

28% 的随意贡献 就是说明了贡献文档,诸如拼写错误,段落语句调整、或者是翻译。

你也可以利用如下列出的资源来找到合适的新项目:

1、提交贡献之前应做的检查列表

当你找到了你打算贡献的项目时,在进一步行动之前,作一个快速的扫描工作,以确保项目是否接受贡献的。否则,你煞费苦心的工作可能没有任何的回报。 这是一个简易的检查表,用来评估一个项目是否适合新的贡献者。

符合开源的定义

- 有许可协议吗?通常情况下,会在根目录有一个叫做 LICENSE 的文件。

项目被接收的提交活跃度

在主干上确认提交的活跃度。在GitHub上托管的开源项目,你可以在仓库主页上看到这些信息。

-

最后一次提交是在什么时候?

-

项目目前有多少贡献者?

-

人们提交的频繁吗? (在 GitHub,可以在顶栏里点击“commits”来展现。)

接下来,就是看项目的 issue 数量。

-

目前有多少个还处于开放状态的 issue?

-

项目的维护者对于处于开放状态的issue响应是否迅速?

-

是否有讨论很活跃的issue?

-

issue 均是近期产生的吗?

-

有没有关闭的issue? (在 GitHub, 点击 "closed" 标签就可以看到所有已经关闭的 Issue 。

同样再来看看 PR的情形。

-

现下有多少处于开放状态的PR?

-

当提交了PR后,维护者响应是否迅速?

-

是否有活跃讨论的 PR?

-

均是近期的RP吗?

-

最近有多少PR合并? (在 GitHub, 点击 RP页面的 "closed" 的标签页来查看已经关闭的标签页。)

项目的受欢迎程度

一个项目的友好程度和受欢迎意味着更能吸引新的贡献者。

-

在issue的问题中,维护者的回答是否非常有帮助?

-

人们在issue的讨论中、在线聊天室、论坛是否很友好?

-

PR是否被review?

-

维护者是否对做贡献的人们道声”谢谢”?

当你看到一个很长当对话时,来自核心开发者的零星的响应排在列表的后面。你就得考虑,他们在作建设性的总结?是否保持风度的情况下做出最后的决定?如果你看到的是更多的口水仗,而且还在继续,这通常意味着社区的能量重心已经不在开发上了。 — @kfogel , 开源软件生产力

五、如何提交成果

你已经找到了你喜爱的项目,也已准备好贡献了,迫不及待、跃跃欲试了。好吧!以下就是带领你如何以正确的姿势作贡献。

提交成果,就是提交PR,第一步是说清楚上下文,表明这个PR是做些什么事,一个好的PR相当于一篇小的作文/论文,需要解释清楚在什么场景下做什么事情。第二步是要达到什么目标,能解决什么问题,以及解决之后对其进行什么测试,最终得到什么结果。

PR的内容应该简单直接,而非充满不确定性的“比较好”/“我更优”(PR里并不能证明该解决方案最优),因此如何去写PR是国内工程师普遍的一个问题(国内大多数以代码为导向而非文档为导向)。

重要的是,尊重社区的决定,相关的社区_开源项目都具有自身的目标,做什么事情以及解决什么问题,大家的想法不一样(因为不在同一家公司,也不解决同一问题,具有差异性),需要大家一起讨论这个差异性,当然可以说服其他人,希望他们接受,如果不能接受,也没必要沮丧,这并不是技术问题或者其他核心问题。因此经常会遇到一个比较矛盾的问题,我希望使用一个项目,因为该项目做了70%的功能,但还有10%的功能我没有,那我则希望这10%的功能贡献到社区,但社区并不接受,因为这并不是社区_项目要解决的问题。

所以就面临一个问题:是 Fork 重新做,还是保持分支 Patch 然后每次进行合入。这就是技术和运营双包括架构选择的综合性结果,并不代表 Fork 就是不尊重社区/分裂社区,但在欧美有些极端的人会产生这种想法:在做一个事情,Fork 它就是在分裂社区。因此需要以一个开放的心态去做这件事。

1、有效沟通

无论你处于什么样的目的:仅仅是一次性的贡献,亦或是永久性的加入社区,都的和他人进行沟通和交往,这是你要在开源圈发展必须修炼的技能。

[作为一名新手,] 我很快的就意识到,我若是要关闭一条 Issue 时,我不得不问更多的问题。我浏览了代码库,一旦我觉得有什么问题的时候,我就得需要更多的指点,瞧! 在我得到所有的所需要的信息后,我就可以解决这个问题! — @shubheksha , 一名菜鸟进入开源世界的坎坷之旅

在你开启一个 Issue 或 PR之 前,或者是在聊天室问问题之前,请牢记下面所列出的几点建议,会让你的工作更加的高效。 给出上下文 以便于让其他人能够快速的理解。比方说你运行程序时遇到一个错误,要解释你是如何做的,并描述如何才能再现错误现象。又比方说你是提交一个新的想法,要解释你为什么这么想,对于项目有用处吗(不仅仅是只有你!)

😇 “当我做 Y 的时候 X 不能工作” 😢 “X 出问题! 请修复它。” 在进一步行动前,做好准备工作。 不知道没关系,但是要展现你尝试过、努力过。在寻求帮助之前,请确认阅读了项目的 README、文档、问题(开放的和关闭的)、邮件列表,并搜索了网络。当你表现出很强烈的求知欲的时候,人们是非常欣赏这点的,会很乐意的帮助你。

😇 “我不确定 X 是如何实现的,我查阅了相关的帮助文档,然而毫无所获。” 😢 “我该怎么做 X ?” 保持请求内容短小而直接。 正如发送一份邮件,每一次的贡献,无论是多么的简单,都是需要他人去查阅的。很多项目都是请求的人多,提供帮助的人少。相信我,保持简洁,你能得到他人帮助的机会会大大的增加。

😇 “我很乐意写 API 的教程。” 😢 ” 有一天我驾驶汽车行驶在高速公路上,在某个加油站加油的时候,突发奇想,我们应该这么做,不过在我进一步解释之前,我先和大家展示一下。。。” 让所有的沟通都是在公开场合下进行。 哪怕是很不起眼的小事,也不要去给维护者发私信,除非是你要分享一些敏感信息(诸如安全问题或严重的过失)。你若能够保持谈话是公开的,很多人可以你们交换的意见中学习和受益。

😇 (评论) “@维护者 你好!我们该如何处理这个PR?” 😢 (邮件) “你好,非常抱歉给发信,但是我实在很希望你能看一下我提交的PR。” 大胆的提问(但是要谨慎!)。 每个人参与社区,开始的时候都是新手,哪怕是非常有经验的贡献者也一样,在刚进入一个新的项目的时候,也是新手。出于同样的原因,甚至长期维护人员并不总是熟悉一个项目的每一部分。给他们同样的耐心,你也会得到同样的回报。

😇 “感谢查看了这个错误,我按照您的建议做了,这是输出结果。” 😢 “你为什么不修复我的问题?这难道不是你的项目吗?” 尊重社区的决定。 你的想法可能会和社区的优先级、愿景等有差异,他们可能对于你的想法提供了反馈和最后的决定的理由,这时你应该去积极的讨论,并寻求妥协的办法,维护者必须慎重的考虑你的想法。但是如果你实在是不能同意社区的做法,你可以坚持自己!保持自己的分支,或者另起炉灶。

😇 “你不能支持我的用例,我蛮失望,但是你的解释仅仅是对一小部分用户起作用,我理解是为什么。感谢你的耐心倾听。” 😢 “你为什么不支持我的用例?这是不可接受的!” 以上几点,要铭记在心。 开源是由来自世界各地的人们共同协作实现的。面临的问题是跨语言、跨文化、不同的地理为止、不同的时区,另外,撰写文字的沟通更是难上加难,无法传达语气和情绪。请让这些会话都充满善意吧!在以下情形中请保持礼貌:推动一个想法、请求更多的上下文、进一步澄清你的立场。既然你在互联网找到了自己的所需,那么请尝试让它变得更好!

2、收集上下文

在正式开始之前,做一些快速的检查项,以确保你的想法是没有被讨论过的。遍历项目的 README、问题(开放的和关闭的都算)、邮件列表、Stack Overflow。毋需去花好几个小时去全部折腾一遍,但是使用几个关键的词汇来搜索一下是必要的。

如果你没有找到和你想法一样的内容,你就可以继续了。如果项目是在 GitHub上的话,你可以通过开启一个issue或PR:

-

Issues 开启一次对话或讨论

-

Pull requests 请求接受自己的解决方法

-

少量的沟通, 诸如澄清或how-to的问题,尝试到 Stack Overflow 、IRC、Slack或其它聊天频道。

在你创建 Issue 和 PR 之前,请检查项目的贡献者文档(文件名通常叫做 CONTRIBUTING,或者就直接包含在 README 中),找一些你需要的较具体的东西,例如,他们会要求你遵循某个模版,或者是要求你使用某个测试。

如果你做的是一个非常实际的贡献,在正式开启之前,先创建一个issue。监视项目是很有帮助的(在GitHub, 点击 “Watch” ,所有的对话都会通知到你),要让社区的成员们知道你要做的工作,免得你做了之后,再让他们知道,他们不同意,就浪费了。

你能够从单个的项目学习到 很多 ,只要你踊跃的去使用,在GitHub上密切观察项目,并阅读每一个 issue 和 PR。 — @gaearon 参与项目

3、创建 issue

你应该在遇到下列情况下,去创建一个 issue:

-

报告你自己无法解决的错误

-

讨论一个高级主题或想法(例如. 社区、远景、政策等)

-

期望实现某新的特性,或者其它项目的想法

在issue的沟通中几点实用的技巧:

-

如果你刚好看到一个开放的issue,恰是你打算解决的,添加评论,告诉他人你将负责这个。这样的话,可以避免他人重复劳动

-

如果说某个issue已经开放很久了,这可能是已经有人正在解决中,又或者是早已经解决过了,所以也请添加评论,在打算开启工作之前,最好是确认一下。

-

如果你创建了一issue,但是没多久自己解决了,也要添加评论,让其他人知道,然后关闭该issue。记录本身就是为社区的贡献。

4、创建 pull request

在下面的情形时,请你务必使用PR:

-

提交补丁 (例如,纠正拼写错误、损坏的链接、或者是其它较明显的错误)

-

开始一项别人请求的任务,或者是过去在issue中早就讨论过的

一个 PR 并不代表着工作已经完成。它通常是尽早的开启一个PR,是为了其他人可以观看或者给作者反馈意见。只需要在子标题标记为“WIP”(正在进行中)。作者可以在后面添加很多评论。

如果说项目是托管在 GitHub上的,以下是我们总结出的提交RP的建议:

-

Fork 代码仓库 并克隆到本地,在本地的仓库配置“上游”为远端仓库。这样你可以在提交你的PR时保持和“上游”同步,会减少很多解决冲突的时间。(更多关于同步的说明,请参考 这里 .)

-

创建一个分支 用于自己编辑。

-

参考任何相关的issue或者在你的RP中支持文档(比如. “Closes #37.”)

-

包含之前和之后的快照 如果你的改动是包含了不同的 HTML/CSS。在你的PR中拖拉相应的图片。

-

测试你的改动! 若测试用例存在的话,跑一遍,以覆盖你的更改,若没有的话,则创建相应的用例。无论测试是否存在,一定要确保你的改动不会破坏掉现有的项目。

-

和项目现有的风格保持一致 尽你最大的努力,这也就是意味着在使用缩进、分号、以及注释很可能和你自己的风格大相径庭,但是为了节省维护者的精力,以及未来他人更好的理解和维护,还请你容忍一下。

如果这是你第一次提交PR。可以浏览 PR制造 的文档,这是 @kentcdodds 专门为初次创建PR的人写的公开的资料。

六、在提交完之后需要善后事宜

很不错,你做到了!恭贺你成为开源贡献者。我们希望这是一个良好的开端。 在你提交了贡献之后,下面几种情形中的某种是可能发生的:

1、😭 没有人响应你。

希望你确认在开始工作之前检查过了项目的活跃度,不过即使检查过了,也不保证一个活跃的项目,没有人理会你的贡献也是很正常的。 如果过去了一周,依旧没有人响应,请心平气和的在后面跟帖,询求他人帮助你审核下。如果你熟悉某个人可以审核你的贡献,你可以使用@+名字,直接提醒他一下。

千万不要 私下里去联系他人;一定要记住,开源项目所有的沟通都应该是公开的。

如果你做了所有该做的事情,还是没有人理你,那就是真的没有人对你的贡献做出响应。这可能感觉上不太好受,但是千万不要灰心。每个人都会遇到这样的情况。其实有太多种原因没有人响应你的提交了,包括很多个人情形都是不在你控制范围的。再接再厉,换一种方法去提交,或者换一个项目。这年头,很多社区成员都在积极的参与和响应他人,都在抢夺优秀的人才,若没有人搭理你,你换地方是没有任何不对的地方的。

这一点在国外比较明显,包括国内很多项目的一些大型技术会议都是做开源项目的人聚集在一起,开一个类似于workshop的会,有些PR_issue写的不好,无法从中了解到相应的项目是想做些什么,因此在这类会议上,大家会有一个面对面交流的机会,在这个讨论之下,就能得到对该项目的理解,然后再决定此PR是否合入_这个方向是否继续往下做。私下联系这个事情并非100%禁止,联系他人应尽量是公开的。

2、🚧 其他人的要求你对自己的提交做出变更。

对于自己的提交作出变更这件事非常的普遍,可能是你获得了反馈,也可能是变更了代码。

当有人提出变更时,请表现出大度的地方,要及时响应。他们花时间审核了你的提交,要尊重他们。开启了PR,然后一走了之,是一种恶习。如果你不知道如何修改,请花时间深入研究问题的所在,如果还是没有想到好的办法,那么是该向他人求助的时候了。

如果你因为没有时间而无法继续在此issue继续工作(举例来说,如果对话已经过去了一个月了,没有任何的回复和进度,环境肯定变得不一样了),那么请向维护者告知你无法在及时的响应了,肯定有人非常乐意接替你的工作的。

3、👎 你的贡献没有获得通过。

-

你的提交最后可能没有被接受。真心希望你没有在此作出过多的努力。如果你不确定为什么没有被接收的话,这正是一个很好的询问维护者反馈和澄清的机会。最终,无论如何,你都要对他们的决定表示尊重。不要去做过多无谓的争论或者是充满敌意的谩骂。如果你坚持自己,你可以随意的fork项目,按照自己的思路发展出分支来。

-

- 很多开源项目也是这样来的。

4、🎉 你的贡献被接收。

太棒了!你已经成功的做到了,为开源做贡献也不过如此!

七、你已经做到了!

你刚刚完成了自己的开源贡献处女秀,接下来,你可能打算寻找另外的方法来做贡献,希望本文给你提供了灵感和实践。即使是你的贡献没有被采纳或接收,也不要有失风度,请对帮助过你的维护者表示感谢!

开源就是由你这样的人所铸造:开启一个issue,在提交PR,评论、讨论、收集反馈,直到被接收。就是这么简单。 Back to all guides

七、在 GitHub 上贡献开源项目的一般步骤

在正确的场合,以正确的方式表达、参与。 作者: @nixzhu 引用:

我并不是 Git 的专家,也不太会用 GitHub。但对于开源项目,如果我在使用其过程中遇到了问题,我会很乐意去其项目代码托管处(通常是 GitHub)看看有无其他人报告同样的问题,甚至解决办法。如果没有,那我可能会写一个 Issue。同时,我也会尽我所能去研究遇到的问题,寻找其根源。如果确定能修复此问题,我也会提交一个 Pull Request。

开源项目是很好的学习材料,而且一个好的开源项目在很大程度上可以减少使用它的程序员们的工作,让他们更专注于自有的业务逻辑。但我们不该止步于此,若能共同维护一个开源项目,让其越来越好,是一件对所有人都好的事情。

有了参与的主观意愿还不够,我们得学会参与的规则和流程。我们以托管在 GitHub 上的开源项目为例(GitHub是一个运作比较良好的开源项目)。

一般方式上需要先写一个issue,这个issue有两种方式:第一种先阐述遇到什么问题、遇到该问题的场景(在什么机器上,当执行什么命令时,遇到什么结果,经过分析认为时这个程序的一个bug);第二种就是提PR说希望来做这个什么事情,认为这个项目的什么特性可以如何去开发,把这些东西作为一个issue提出来,经过反复讨论,一致认为没问题,则可根据提的issue来提一个pull request(是Git分支的一个模型的管理方式)。

1、Issue

假如你使用某个开源项目时遇到了问题,那么你首先应该去其 Issues 页面看看,例如 Yep 的 Issues 。除了 Open 的之外,还可以看看 Closed,甚至以可能的关键字进行搜索。如果你找到了某个类似的问题,你可以进去留言,说明你所遇问题的情况,或与已有描述的差别。

假如你没有找到描述类似的问题的 Issue,那么你可以点击 New Issue 来新建一个。在 Title 里简明扼要地写下问题的描述,再在 comment 里详细描述所遇问题。除了产生问题的条件,如果可能,加上一些自己对问题的推断甚至可能的解决方案。如果你对问题没有头绪,比如代码在运行中产生了一个死锁,那么你可以将程序的调用栈贴出来。这些信息有利于项目的维护者定位问题的根源。

写 Issue 的重要原则就是不要随意,要将其看成一种参与,一种帮助和自助。因此,词句要清晰,描述要详尽。若发完 Issue 后发现还有需要补充的地方,可以进一步增加 comment。

最后,在提交新的 Issue 之前,应该检查一遍,确保没有明显的错别字和语法错误。

2、Pull Request

我想,有能力的程序员不会止步于发 Issue,他们会更想直接以修正代码的方式解决问题,这就需要明了 Pull Request 的流程。

简单来说,Pull Request 是外部开发者参与开源项目的主要方式。因为通常一个开源项目不会允许所有人都去直接修改代码,这会让项目变得混乱,难以维护和测试。

因此,外部开发者需要先 Fork 已有项目,然后在自己 Fork 的项目上进行修改,最后这两个项目就产生了差异,GitHub 可以检测到这样的差异。当外部开发者修改完成,就可以利用 GitHub 将自己的改动以 Pull Request 的方式提交到原项目,原项目维护者再对改动进行检查和测试。在确定没有问题后,将改动合并到项目中。这样外部开发者的这一次参与就完成了。

听起来似乎有些复杂,但正是这样的流程保证了代码的持续稳定。因为写代码和写文章一样,并不是一件随意的事情。

-

Fork。例如在 Yep 的项目上,点击右上角的 Fork 按钮(请大胆地点击,这不会对世界造成任何明显的伤害),然后你就得到了当前 Yep 项目的一个拷贝。

-

Clone。因为我们通常在本地电脑上做修改,因此先将 Fork 的项目 Clone 到本地,大家应该很熟悉吧。例如

git clone https://github.com/XXX/Yep.git,其中 XXX 为你的 GitHub 用户名。 -

保持同步。大多数学会 Fork 的开发者都会自然地产生一个疑问:如果原项目被改动了,那我们自己的拷贝该怎么同步原项目的改动呢?因为之前的拷贝是以那个时候的原项目为原本的。这也不难,在本地项目中,运行

git remote add upstream https://github.com/CatchChat/Yep.git,这就将原项目作为了本地项目的上游。你可以在运行此命令之前和之后运行git remote -v来观察改动。之后,若你想同步原项目的改动,执行git fetch upstream即可,这会将原项目所有分支的改动都存储在本地,例如原项目master分支会存为upstream/master,不过这还不会对本地的项目造成影响。将如你想将上游 master 的改动合并到本地,只需先切换到master分支git checkout master,再执行合并git merge upstream/master即可。同理可以按需要处理 develop 分支等。

如果你的改动很小,那么修改所持续的时间不会很长,你可以不做“保持同步”这一步。当你发出 Pull Request 后,若被维护者合并,你就可以从 GitHub 上删除你 Fork 的项目了。若下次你还想再修改,完全可以重新 Fork,这一次同样会以最新的代码为基础进行拷贝。

如果你想长期参与,那在做完第三步后,还可以 git branch --set-upstream-to=upstream/master master,这样当上游的 master 有改动后,只需在本地 master 分支 git pull 即可。同理,你也可以处理 develop 等分支。

通常,我们都在新分支里做修改,在测试改动没有问题后才合并到主分支。大家经过总结,出现了一套叫做 Git Flow 的流程。简单来说,在 master 外,建立一个 develop 分支用于开发,而且,每一个新特性的开发都会从 develop 分支创建新分支,新特性开发完成后再合并到 develop 分支。

我们也并不需要精通 Git Flow,只需记住两个命令 git flow feature start XXX 和 git flow feature finish XXX,其中 XXX 是你要开发的特性(或要修复的Bug)的名字。我搜索到一篇很清晰的 关于 Git Flow 的讲解 ,大家一起学习。

Yep 的开发使用了 Git Flow,但作为外部开发者,你也不一定非要使用它,因为本质上 Git Flow 也只是建立分支,并以分支为基础的一套方便工具。

例如 git flow feature start XXX 以 develop 为基础,创建一个新的 feature/XXX 分支,而 git flow feature finish XXX 就将 feature/XXX 分支合并到 develop,你完全可以直接用 git 命令来实现。例如 git checkout -b XXX develop 就会以 develop 分支新建一个 XXX 分支(这里没有自动写上的 feature 前缀),当你完成你的修改后,git checkout develop 然后 git merge --no-ff XXX develop 就可以将 XXX 分支合并进 develop 了。不过,你也可以直接以 XXX 分支发 Pull Request,只需先将其git push origin XXX到 GitHub,然后在你 Fork 的项目主页点击 Compare & pull request 按钮即可。如果没有这个按钮,也可以点击 New pull request 按钮来发起,注意选择正确的分支即可(你工作的分支到 Yep 的 develop 分支)。

以上是个人对 Git 以及参与 GitHub 项目的粗浅理解,如有错漏,欢迎以 Issue 或 Pull Request 的方式指正!

欢迎转载,但请一定注明出处! https://github.com/nixzhu/dev-blog

八、开源潜规则

1、何为潜规则?

| 规则之前 | 概率生效 | 概率公开 | 各自解读 |

|---|---|---|---|

| 人数很少的时候 | 管理者的意识 | 为何会私下处理 | 大社区里的小圈子 |

| 判例法的意识 | 情况的复杂性 | 为何会另外找理由 | 揣摩者 |

2、六个开源软件开发的“潜规则”

1)按部就班,循序渐进

-

理解社区目标

-

完成社区任务:测试补丁、复审代码、撰写文档、修正错误

-

关注整个社区的动向,而非只关注自己开发的功能

2)博闻强识,敦善不怠

-

在某个社区中建立声望,全面了解该项目和代码是很有必要的

-

努力钻研项目,对项目各个部分如何与其他人协作交互有深入的理解,理解超出你擅长范围之外的知识

-

不要只把自己的理解局限于开发者

3)粗枝大叶,自寻烦恼

代码提交完毕并不代表工作结束。如果代码被接受,还会有更改的讨论、常见的问答,以及做测试。要确保你可以准时提交,努力去理解如何在不影响社区其他成员的情况下,改进代码和补丁。

4)和谐相处,助人助己

开源社区不是自相残杀的丛林世界,我们更看重项目的价值而非个体的贡献和成功。如果你想给自己加分,让自己成为更重要的社区成员、让社区接纳你的代码,那就努力帮助别人。如果你熟悉网络部分,那就去复审网络部分,用你的专业技能让整个代码更加优雅。顶级的审查者经常和顶级的贡献者打交道。你帮助的人越多,你就越有价值。

5)八面玲珑,面面俱到

想要引进新技术,特别是比较有争议的技术,最好的办法就是让人无法拒绝它。你需要透彻地了解底层代码,考虑每个极端情况。在不影响已实现功能的前提下增加新功能。不仅仅是完成就行,还要在特性的完善上下功夫。

6)糜不有初,鲜克有终

开源社区也有许多玩玩就算的人,但是承诺了就不要轻易失信。不要就因为提交被拒就离开社区。找出原因,修正错误,然后再试一试。当你开发的时候,要和整个代码库保持一致,确保即使项目发生变化而你的补丁仍然可用。不要把你的代码留给别人修复,要自己修复,形成社区良好风气。

3、人人平等与精英治理

在开源社区存在一种现象:人人平等与精英治理。其实这背后潜在某种矛盾性。在开源社区里面,我们提倡的是人人平等,但实际上开源社区基本上是由一些Maintainer在经营治理,它不是人人都可以参与的。所以我觉得开源社区是精英治理的模式,这背后的精英,通常属于某一家公司或某几家公司。 社区里面所谓的人人平等,从发言权角度考虑是成立的。你可以表达你的意见,但并不见得你的意见会被采纳。

4、社区中的潜规则

社区里会有张罗大大小小事情的人,这种人很了不起,他是社区存在的核心或者说是社区存在的原因。可能他在社区里有一些代码大家都在用,只要开源出来放在那里,开源的项目便会持续存在。

但社区就不一定了,我们经常看到一些没有人维护的“死掉”的社区,如果社区里的人在社区里依然坚持做某件事情,其实就会使社区真正存活。所以社区是由人组成,而不是由代码组成。

开源使用规范及业界优秀实践

第一节 - Google 和 Oracle 的世纪诉讼

旷日持久的 Java 版权大战:谷歌有限责任公司诉甲骨文美国公司案(Google LLC v. Oracle America, Inc.),593 U.S. (2021),于 2021 年 4 月 5 日以 Google 的胜利告终。这起持续了 10 余年,跨越了三个审判和两个独立上诉的以计算机代码性质为焦点的著作权法案件引发业界热议,对于科技和软件行业具有重大意义。

该案的诉争对象是 Java 编程语言的部分应用程序接口(简称 API )以及大约 11,000 行源代码。这些代码最早由 Sun Microsystems 开发,在 Sun 被甲骨文公司收购后,甲骨文公司通过其附属的甲骨文美国公司对其享有著作权。Google 在其开发的 Android 操作系统早期版本中使用了上述接口及代码,但在后来发布的 Android 版本中没有继续使用上述有甲骨文及其公司享有著作权的源代码。对于 Oracle 的 API ,Google 虽承认存在使用行为,但主张其构成合理使用。

最高法院 Alsup 法官在第二次上诉裁决中引用了最高法院案件 Campbell v. Acuff-Rose Music, Inc.510 U.S.569(1994),并指出:

Truth, in literature, in science and in art, there are, and can be, few, if any, things, which in an abstract sense, are strictly new and original throughout. Every book in literature, science and art, borrows, and must necessarily borrow, and use much which was well known and used before [2]

- 使用的目的、性质和合理使用 [4]

它(目标代码)是否具有“变革性”以及在多大程度上具有“变革性”—— Campbell v. Acuff-Rose Music, Inc. 510 U.S. 569 (1994)

法官认为谷歌的 API 是一种“创新”,它使得开发人员只需要很少的命令就能调用预先写好的代码。这里面有谷歌创造性的劳动在里面。

版权所有者不得阻止他人“合理使用 (fair use)”受版权保护的作品合理使用的目的是鼓励创新。

来看下美国版权法对“合理使用“的定义:Copyright Law of the United States

107. Limitations on exclusive rights: Fair use

Notwithstanding the provisions of sections 106 and 106A, the fair use of a copyrighted work, including such use by reproduction in copies or phonorecords or by any other means specified by that section, for purposes such as criticism, comment, news reporting, teaching (including multiple copies for classroom use), scholarship, or research, is not an infringement of copyright. In determining whether the use made of a work in any particular case is a fair use the factors to be considered shall include— (1) the purpose and character of the use, including whether such use is of a commercial nature or is for nonprofit educational purposes; (2) the nature of the copyrighted work; (3) the amount and substantiality of the portion used in relation to the copyrighted work as a whole; and (4) the effect of the use upon the potential market for or value of the copyrighted work. The fact that a work is unpublished shall not itself bar a finding of fair use if such finding is made upon consideration of all the above factors. 如何判断合理使用呢?有两种情况:

1、6种通常场景:批评,评论,新闻报道,教学(包括多份供课堂使用),奖学金或研究报告,并不构成对版权的侵犯

2、当不在6种场景以外时,考虑以下4个维度:

(1)使用目的和性质,包括该使用是商业性质还是非 营利性教育目的;

(2)受版权保护的作品的性质;

(3)与整个受版权保护作品有关的部分的数量和实质性;

(4)使用对版权作品潜在市场或价值的影响。再看谷歌案,最高法院法官的判例如下:

(1)使用的目的和性质

-

受版权保护的作品的性质

计算机程序与其他受版权保护的作品是不同的,因为它总是服务于功能性目的,合理使用对计算机程序而言是非常重要的。需要进行上下文判断,而不是断章取义(仅有片段信息是不充分的)。

同时版权保护不能延伸到“任何想法、程序(procedure)、过程(process)、系统、操作方法、原则和发现…”。

-

与整个受版权保护作品有关的部分的数量和实质性

法官认为复制的数量只占整个 API 的 0.4%,而就是因为这 0.4% 使得开发者可以帮助程序员在智能手机场景下进行“变革性”的创造。再次牵涉到“变革性”的权衡,引用判例的话说就是新作品的变革性越强,可能不利于合理使用的发现的其他因素(例如商业主义)的意义就越小。—— Campbell v. Acuff-Rose Music, Inc. 510 U.S. 569 (1994)

-

使用对版权作品潜在市场或价值的影响

法官认为 Oracle 的代码的市场和谷歌的安卓代码存在很大差异,一个是桌面端的 一个是移动端的,两者在各自领域并不存在事实的冲突和竞争关系。

最终,最高法院认为谷歌的 API 代码相比甲骨文的 Java 代码具有“变革性”,为鼓励创新,不应算作侵犯版权,判决 Google 对 Java API 的使用属于合理使用,谷歌胜诉。

“Google 对于实现用户界面 API 的复制,仅采用了允许用户将其应有的才能投入新的,变革性程序中所需的一切,这就构成了对该材料的合理使用。”[3]

像 Google 与 Sun 在 Java 语言上的关系,以及开源软件、API 的内容借鉴在科技领域内并不少见。如何依托于可信的开源软件供应链思想规范使用开源,对开源软件进行端到端的流程管理,结合上一节讲到的网络安全风险、法规风险、生命周期的风险,这一节将从选择开源软件、使用开源软件、维护开源软件的生命周期、回馈开源社区四个方面进行阐述。

1.1 开源项目使用的主要方式

目前企业使用开源的场景主要有两种方式:

-

基于开源软件进行开发

很多企业在开源软件的基础上进行开发,在合规的基础上构筑自己的商业产品。譬如国内的云厂商绝大部分都有基于 CNCF 基金会下的开源项目 Kubernetes 构建容器相关的云产品,同时研发了很多开源或者闭源的插件、Operator 来满足不同客户的诉求,使得这些云厂商的相同类型产品之间产生了差异性,针对不同的客户和场景形成竞争力差异。但是使用 Kubernetes 的过程中,需要持续的跟进 Kubernetes 版本的变化,也消耗了大量的精力。所以这种情况下,各个云厂商将自己开发的特性开源贡献到上游,避免和上游社区形成不同的维护分支。

-

调用开源软件的进程

有一些企业开发的代码是在运行时调用其它开源项目的代码或者进程。譬如使用 Nextjs 开发页面应用的时候,会大量集成 JavaScript 的库;一些在 Linux 下开发的程序会调用 OpenSSL 的 MD5 库计算哈希值进行一些校验工作。

不管是那种场景都存在“使用的代码版本老旧、编写软件时进行开源代码片段引用”等现象以及由此带来的“网络安全、合法合规、可追溯性差”等开源合规、开源治理方面的问题。本节内容将从软件开发和维护的不同阶段对使用开源进行约束,并提出规则、建议、标准和对工具的要求。

为确保满足网络安全、合法合规、可追溯性要求,从产品研发角度规范产品开发团队合理使用开源软件代码,指导产品正确使用开源软件。

-

无开源代码片段引用问题

案例:Google 凭什么要赔给 Oracle 88 亿?

https://cloud.tencent.com/developer/article/1169428

-

GPL 感染被动开源情况

案例:违反 GPL 协议赔偿 50 万,国内首例!

https://www.163.com/dy/article/GJQ7HP3G0511FQO9.html

-

开源使用声明及履行对外开源义务合规,无法务风险

案例:国产红芯号称自主研发浏览器核心 结果是 Chrome 换皮

https://tech.sina.com.cn/n/k/2018-08-16/doc-ihhvciiv6109112.shtml

-

满足开源软件网络安全管理要求

案例:紧急! Log4j 漏洞风险,堪比“永恒之蓝”或将影响 70% 以上企业

https://www.leiphone.com/category/gbsecurity/5D1Aq04tyjCDMill.html

在产品开发的每个阶段、不同方式使用开源都会带来各种问题和风险,需要我们关注和控制。

| 类别 | 选型 | 集成 | 架构与设计 | 开发 | 维护 |

|---|---|---|---|---|---|

| 现象 | 版本老旧 | 协议遵从 | 没有充分利用扩展机制 | 片段引用、对开源原生代码进行修改 | 社区安全补丁缺乏跟踪 版本老旧 |

| 带来的问题 | 网络安全 | 合法合规 | 开源原生代码 不必要的修改带来的 网络安全、可追溯性差 | 网络安全、合法合规、可追溯性差 | 网络安全 |

第二节 - 开源选型规则实践

2.1 面向个人或家庭消费者的软件产品,使用 GPL v3 License 的开源软件会带来巨大风险。其它类型的软件产品需要仔细评估风险,同时在软件采购或合作开发时限制供应商或合作方引入该类型的 License 的开源软件

案例:Ruby用实际行动向 GPL v3 吐槽,Ruby 1.9.3 将改用 BSD 许可证发布

早期 Ruby 采用的是自由软件基金会推荐的 GPLv2 or later 许可证方式,这种许可证方式包含两层意思:[5]

-

软件本身以 GPLv2 许可证发布

-

当自由软件基金会修订 GPL 并发布新版 GPL 时,授权一方同意授权人以新的 GPL 条款来发布软件 (*)

由于 GPL v3 中增加了包含对硬件和软件专利等问题的一系列限制自由的条款(违反第 6 条),GPL v2 only 的代码和 GPL v3 许可证的代码不能一起重新分发。此外,自由软件基金会认为 Ruby License 是非自由软件许可证,根据 GPL v3 第 10 条的内容,GPL v3 许可证的软件不能与 Ruby 以 Ruby License 联合编译。

也就是说,Ruby 只能以两种许可证之一发布,发布联编的可执行文件要么违反 GPL v2,要么违反 GPL v3,因此再发布的结果只能以源代码的形式提供,而不允许再发布其二进制文件。又因自由软件基金会从 6.0 版开始,将 readline 库改为 GPLv3 or later,这样一来,GPL v2 only 的 Ruby 便不能发布联合编译 readline 的可执行文件了。2020 年 9 月,Ruby Changeset r29262 将 Ruby 中的 GPLv2 许可证完全删除,改换为基于 FreeBSD 许可证的 2-clause BSD 许可证。[5]

- 个人或家庭消费者用户的产品在引入开源软件的阶段进行 License 校验,禁选 GPL V3 协议的开源软件。

| 场景 | 管控策略 |

|---|---|

| 采购场景 | 在采购协议中增加条款,禁止或限制供应商引入使用 GPL v3 类开源软件 |

| 开源软件中央仓库 | 在入库流程预审环节中增加 GPL v3 类自检 check 项,提前知会产品风险,若产品要引入 GPL v3 类软件,但无法满足 GPL v3 要求,则建议不予引入 |

| 评选等级 | 在开源软件中央仓库中,GPL v3 类软件优选等级设定较低,根据风险评估尽量限制产品选用 |

| 使用申请 | 申请使用 GPL v3 类软件,必须结合使用场景分析 License 风险,根据风险向管理决策者提出申请后使用,同时 GPL v3 类软件评审环节需要律师参与 |

2.2 选择开源软件必须通过开源软件的基础安全评估

在选择开源软件,对开源软件进行评估时,必须进行基础安全的评估,根据评估结果确定是否选择。“心脏滴血”漏洞事件就是最好的例证。出现“心脏滴血”漏洞之后,OpenSSL 社区建立了完善的漏洞维护记录,挽回了其在商业领域的信誉 https://www.openssl.org/news/vulnerabilities.html

近年来,以 OpenSSL 等为代表的基础开源组件频现高危漏洞,给各国和企业造成不同程度的损失,促使国家和企业提高对开源软件基础安全评估的关注程度。美国 NSA 在《网络基础设施安全指南》技术报告中提出,定期将软件升级至供应商支持的更新版本**,**在使用前和使用过程中进行验证,以确保效率和安全。对于软件的评估包括:

- 验证软件和配置的完整性

- 维护正确的文件系统和引导管理

- 维护最新的软件和操作系统

由国家保密科学技术研究所主办的《保密科学技术》杂志曾写道,现有的 CVE/CPE 体系以及 NVD 等漏洞库,已经无法满足开源软件安全治理的需求,需要创新开源软件的漏洞情报研究、共享、共治机制,合作建立开源软件漏洞情报库。[6] 风险控制措施:[7]

-

国家层面组织开展开源软件源代码检测工程

-

企业层面建设开源软件安全治理体系

-

用户侧建立软件安全渗透测试机制

-

检测机构加强对安全产品中开源组件的检测

NVD(NATIONAL VULNERABILITY DATABASE,国家漏洞数据库)

NVD 是美国政府使用安全内容自动化协议(SCAP)表示的基于标准的漏洞管理数据的存储库,可实现漏洞管理、安全测量和合规性的自动化,旨在帮助个人和公司研究漏洞管理的自动化及其他安全性和合规性目标。[8] 用户可以访问:[9]

-

可搜索的漏洞数据库

-

检查清单

-

影响指标

-

相关统计

第三节 - 集成开源软件时关注传染性,避免商业核心代码被动开源

3.1 产品集成开源软件必须满足开源 License 要求

企业管理使用开源软件需要有 IT 流程保证,避免开发人员在开发过程中随意使用开源软件。对于开发流程自动化的企业,可以在 DevOps 流程中进行检测引入的开源软件和版本是否为可以选用的版本。譬如在 nodejs 代码提交时,在代码管理平台自动检测 package.json 文件中引入软件包的变化,检查构建依赖、运行依赖的 Library 是否在容许引入的清单中。

在代码提交阶段的检查属于事后检查,需要产品经理、架构师和开发者等软件生命周期相关的参与者都在产品设计、技术架构设计阶段就考虑到使用的开源软件可能要旅行的义务。

MongoDB 一直使用 GNU AGPL(Affero General Public License)v3 的开源协议,但是 MongoDB 并没有在大量云服务厂商上赚到钱,所以 MongoDB 将协议切换为 SSPL ,即 Server Side Public License 。虽然 OSI 并不承认 SSPL 是开源许可协议,但是任何使用 MongoDB 的公司和个人也必须遵守 SSPL 对条款。如果企业的产品包含 MongoDB 并提供服务,就需要考虑 SSPL 协议带来的影响,所以在产品设计的伊始,产品经理就需要考虑开源软件的 License 遵从问题。

Elasticsearch 和 Kibana 的开源协议由之前的 Apache 2.0 切换为 Elastic 许可 + SSPL 的双重授权许可模式,对于使用 Elasticsearch 和 Kibanna 的产品也带来了重大影响,架构师要根据产品的需求、提供给客户的形态慎重选择 Elasticsearch 的组件和版本,避免带来 License 遵从的风险。架构师也可以考虑寻求其它的开源组件替代方案来解决这个问题。

所以一个软件研发的过程中,需要在流程设计上考虑到 License 遵从,在研发的每个阶段设计都要求参与者考虑到 License 遵从的风险,并且要为产品经理、架构师和开发者提供足够的支持,同时对于使用的开源软件需要通过 IT 流程机制进行控制,计划使用的开源软件需要在 IT 流程中进行申请和审批,确保参与审批的人是经过专业培训的。

| 常见许可证类型 | 典型软件 | 触发代码开源义务 前提条件 | 开源要求和范围 | 规避开源方式 | License文本链接 |

|---|---|---|---|---|---|

| BSD 类 如Apache/BSD/MIT | Tomcat,OpenSSL | 无 | 无 | 不涉及 | https://www.apache.org/licenses/LICENSE-2.0 (Apache license 2.0) https://www.openssl.org/source/license.html (Apache license v2) |

| MPL 类 如MPL/EPL等 | Firefox,Eclipse | 产品集成使用该软件,并对外分发或销售,产品对该软件进行了修改 | 若无修改,则无需开源;若对其进行了修改,需将修改的部分开源 | 使用时不做任何修改 | https://www.mozilla.org/en-US/MPL/2.0/ (MPL license 2.0) |

| LGPL | Hibernate,glibc | 产品集成使用该软件,并对外分发或销售 | 软件本身须开源。具有传染性,与其静态链接部分的代码也必须以 LGPL 许可开源;动态链接则不被传染 | 动态链接使用,仅开源其软件本身即可,产品代码可免受传染 | https://www.gnu.org/licenses/lgpl-3.0.html |

| GPL | Busybox,linux knrnel | 产品集成使用该软件,并对外分发或销售 | 软件本身须开源。具有传染性,与其有链接关系的代码都必须以 GPL 许可对外开源,即与该软件在同一进程中运行的代码都必须开源 | 进程隔离,独立于产品进程运行,仅开源其软件本身即可,产品代码可免受传染 | https://busybox.net/license.html (GPL version 2) https://dri.freedesktop.org/docs/drm/process/license-rules.html#kernel-licensing (GPL version 2 only (GPL-2.0)) |

| AGPL | Berkeley DB | 产品集成使用该软件 | 同 GPL | 同 GPL | https://www.gnu.org/licenses/agpl-3.0.html |

| SSPL | MongoDB | 产品集成使用该软件 | 同 GPL + 其他相关运行服务 | 仅内部使用、不对外;购买商业协议 | https://www.mongodb.com/licensing/server-side-public-license |

3.2 开源软件选型原则和评估角度

3.2.1 开源软件选型原则

- 产品目标与开源软件的匹配度。业界实践认为如果需要修改开源软件的代码行数超过 20%,则不如购买更匹配功能的 “商业软件” 。避免在未来软件维护过程中产生的上有主干回合等开源技术债务引发的额外成本

- 开源软件的 License 不兼容产品策略,譬如云服务要使用具有 SSPL 协议的开源软件,需要考虑到成本问题。

- 开源软件的质量和安全是否满足产品的需求。

- 开源社区是否已经不再更新,或者项目是否已经 Archive

3.2.2 开源软件评估原则

- 开源软件的技术生态

- 技术架构、思路是否在业界具有先进性,是否有技术规划明确的项目目标

- 否有主流的供应商或者比较成熟的咨询公司

- 是否有比较大型的客户在使用该开源软件,有成熟应用场景和案例

- 开源软件的合法合规

- 开源软件的获取来源是否可靠,是否可以持续的获取

- 开源 License 是否兼容、是否存在需要关注的专利等知识产权问题

- 开源软件是否满足产品销售地的贸易合规

- 开源软件的生命周期

- 开源软件的版本的生命周期是否满足产品的需求

- 开源软件的社区是否有能力支撑

- 开源软件的安全问题

- 对开源软件进行定期对病毒扫描

- 通过漏洞扫描发现安全风险

- 开源社区对已知安全问题的修复能力、修复周期

- 对开源软件进行全面的安全测试,保证符合产品的需求

第四节 - 架构设计解耦规则

4.1 专有软件与开源解耦

- 规则描述:专有软件和开源代码在架构设计上解耦、逻辑解耦(可以独立升级开源软件版本)、物理解耦(独立文件或者进程)

- GPL 传染性问题,造成不能在同一个进程中运行

- 对于传统修改 Kernel 的技术方案,可以采用 ebpf 的方式通过用户态应用来处理业务。ebpf 部分的代码可以根据 GPL 要求开源,但是实际处理业务的用户态的应用就可以隔离在 GPL 传染性之外。

- 安全性问题,造成影响面扩大 - log4j 案例

- 对于 Kernel 的修改可以采用 Patch 的方式分发,即使是商业分发,购买 Patch 的人只要不做二次分发就是合理的

-

问题案例:当因为产品原因修改开源软件的代码时,专有的代码和开源代码相互融合,难以解耦,修复开源软件的漏洞或者随开源软件的版本进行升级将非常困难

-

处理策略:制定基于开源开发的分层插件式的解耦策略,下列解耦的方式供参考

- 特性间解耦:架构机制中将策略、数据和控制分离

- 独立组件程序

- 动态库链接方式 调用

- 静态库链接方式 调用

- 形成独立的文件

- 某产品整改过程中架构解耦的实践

-

如果可以解耦调用,那么解耦 —— A 包含了 B 的代码变成 A 引用B的代码(案例: kernel 模块)。这种情况下,需要引入 B 项目,需要额外申请B软件的使用说明并对外履行义务

-

如果解不开,而且的确是基于开源做的大量修改,那么老老实实认定这个项目是“对开源软件的修改”,而不是“专有软件对开源软件的引用”。—— A 包含了 B 的代码变成 A 就是 B。这种情况下,补丁式处理这种修改结果并且牵引更加合理的修改

4.2 分析开源软件扩展机制,优先使用内置扩展机制实现定制特性

- 对于 Linux Kernel 的开发,使用 epbf 技术是目前最佳的选择。扩展的柏克莱封包过滤器(extented Berkeley Packet Filter,缩写 eBPF),是 类 Unix 系统上 数据链路层 的一种原始接口,提供原始链路层 封包 的收发,除此之外,如果网卡驱动支持洪泛模式,那么它可以让网卡处于此种模式,这样可以收到网络上的所有包,不管他们的目的地是不是所在 主机。参考维基百科和 eBPF 简史及 BPF、eBPF、XDP 和 Bpfilter 的区别。

Cilium 是基于 Kubernetes 的 Linux 容器管理平台上部署的服务,透明地提供服务间的网络和 API 连接及安全。Cilium 底层是基于 Linux 内核的新技术 eBPF,可以在 Linux 系统中动态注入强大的安全性、可见性和网络控制逻辑。 Cilium 基于 eBPF 提供了多集群路由、替代 kube-proxy 实现负载均衡、透明加密以及网络和服务安全等诸多功能。除了提供传统的网络安全之外,eBPF 的灵活性还支持应用协议和 DNS 请求/响应安全。同时,Cilium 与 Envoy 紧密集成,提供了基于 Go 的扩展框架。因为 eBPF 运行在 Linux 内核中,所以应用所有 Cilium 功能,无需对应用程序代码或容器配置进行任何更改。

这种方式为开发者提供了更多的选择,通过 ebpf 方式利用 Linux Kernel 底层的特性开发服务,并且可以在不违反 GPL 的情况下开发商业应用。当然一个架构设计的优秀开源项目会更容易拓展,Kubernetes 的架构设计可以说是经典的案例。

Kubernetes 的架构更容易让商业发行版的厂商基于 Operator 、插件等机制扩展功能和性能,而选择是否开源则比较从容,并且不违反开源 License 。所以在选择开源产品的时候,对于开源软件的是否有足够的扩展机制,是选择的重要理由。

4.3 遵从社区版本开发原则,对开源的修改尽量回馈社区

- 案例:虽然 Apache 许可证(2.0 版)允许开发人员修改代码,无需将更改贡献给上游社区,但 Amazon 选择主动回馈 Lucene 和其他项目。秉承开源的贡献和收获精神,Amazon 已经向 Lucene 提出了多项重要的改进,包括:

- 并发更新和删除

- 建立自定义词语频率索引

- 慵懒加载无限状态变送器

借助这些改进和 Lucene 社区已经构建的丰富现有功能,Amazon 搜索团队正在稳步实现在将 Lucene 用于所有 Amazon 产品搜索的目标。它让 Amazon 得以使用 Lucene 特有的功能(例如尺寸点和查询时间关联)来提升顾客购物体验。企业为客户提供良好长期体验的最佳方式,都需要投资开源软件。

- 社区版本开发原则

-

不背离社区,明确架构原则,遵从社区开发原则,对开源原生代码修改尽量回馈社区,不破坏开放和生态基础,避免与社区API接口不一致问题。

-

基于开源开发新特性或功能时,产品需审视并遵从开源社区架构/设计的匹配情况,可参考以下流程决定哪些新增/修改代码应该开源或私有或废弃。

第五节 - 如何引用开源项目代码的片段

5.1 将开源软件部分函数/宏或部分文件拷贝到产品专有软件代码中使用

5.1.1 什么是开源项目代码片段引用

-

未完全引入开源软件版本的整包代码,仅将部分函数/宏或部分文件拷贝到产品专有软件代码中使用叫做片段引用。

-

片段引用情况举例:

-

函数名不同,函数体相同(仅函数名不同,基本功能算法代码片段与开源完全相同) ;

-

整段宏定义与开源代码完全相同;

-

工具扫描相似度不高,但除函数内调用的接口不同外,变量定义等都与开源代码完全相同。

5.1.2 引用可能产生的问题 - 案例

2021 年 12 月,TikTok Live Studio 疑似在不遵循 GPL 许可证的情况下使用了 OBS 的源代码。而 OBS 使用的 GPLv2 开源许可证具有很强的传染性:只要该软件使用过 GPL 协议的产品,则该软件产品也必须采用 GPL 协议,且必须是开源的。但 TikTok 并没有将其直播流媒体软件 “TikTok Live Studio” 开源。

从 TikTok Live Studio 反编译的代码看,其安装程序似乎与 OBS 的安装程序有着巧合般的相似…...

由于违反片段引用原则,TikTok Live Studio 最终在应用市场全面下架。

- 违反原则带来的风险

-

所有权方面 - 专有软件意味着 Copyright ,片段使用会导致专有软件代码混淆非企业版权的代码。对于本身就是开源的项目,则片段使用不存在此问题;

-

协议履行方面 - 开源协议会涉及义务履行,片段使用容易导致“不知道使用了什么协议的代码”,进而忽略其相对应的对外义务履行;

-

安全追溯方面 - 如果社区项目存在修复更新,片段使用的代码不容易追溯社区的修复。

5.1.3 如何判断引用及扫码工具介绍

-

检验标准:对产品全量代码进行分析,确保所有使用的开源软件是整包使用,无片段引用情况,可借助扫描工具辅助分析。

-

扫描工具现状:

-

SPDX - 一组用于传达与软件包相关的组件、许可证和版权的标准。

-

LicenseFinder - 查找项目依赖项的许可证

-

ScanCode-toolkit- 扫描代码以获取许可证、版权和依赖项

-

FOSSology - 扫描代码以获取许可、版权和出口控制信息

-

License- 识别项目的许可文件

-

License Information Document - 从源代码中识别和提取许可证文本

-

askalono - 帮助检测许可证文本的库和命令行工具。它旨在快速、准确并支持各种许可文本。

-

Licenseclassifier - 一个库和一组工具,可以分析文本以确定它包含什么类型的许可证

-

OSS Attribution Builder - OSS Attribution Builder 是一个网站,可帮助团队创建软件产品中常见的归因文档(通知、“开源屏幕”、信用等)。

-

OSS Review Toolkit - 通过扫描、下载源代码、报告任何错误和违反用户定义规则的行为以及创建第三方归因文档,对项目的源代码和依赖项进行高度自动化和可定制的开源合规性检查。

-

fossa-cli - 任何代码库的快速、可移植和可靠的依赖分析

-

Licensed - 一个 Ruby gem,用于缓存和验证依赖项的许可证

-

LicensePlist - 一个命令行工具,可自动生成所有依赖项的 Plist,包括手动添加的文件(由 YAML 配置文件指定)或使用 Carthage 或 CocoaPods。

-

dpkg-licenses - 一个命令行工具,它列出了基于 Debian 的系统(如 Ubuntu)中所有已安装软件包的许可证。

-

FOSSID - 用于许可证和漏洞的综合商业扫描程序。知识库涵盖 78M+ 存储库和 600B+ 片段。包括详细的片段扫描以检测片段和复制/粘贴代码上的许可证,即使未明确或正确声明开源许可证。

-

DependencyTrack - Dependency-Track 是一个智能组件分析平台,允许组织识别和降低软件供应链中的风险

-

ScanOSS - 从开源项目的大型知识库中扫描您的代码库中的片段和抄袭。旨在与 CI/CD 和现代 IDE 集成,“从左开始”进行持续验证,而不是最后只报告一份。产品本身是完全开源的。

5.1.4 如何正确处理开源软件的片段使用

-

如果不允许引用开源代码的片段,对于使用开源软件来说确实存在很大困难,如果必须引用,一定要遵守相应软件的 License 的义务。

-

是否重写开源软件:

- 如果做不到完整引入开源软件,也没有可替代的商业软件,则需要根据实际产品需求进行开发。

- 在重写时不要参照其代码,否则可能会被检测出重写的代码也使用了该开源软件。重写时可以选择其它团队,没有阅读过开源软件代码的工程师进行编写,在编写的过程中在不能访问 Internet 的网络条件下进行编写。

- 当引用一段开源软件的代码,即使做了以下的修改,也会被识别为代码片段引用

-

修改函数名

-

调整上下顺序

5.2 涉及源代码交付,对开源原生代码进行修改的代码,使用 Patch 方式管理

-

什么是 Patch ?

Patch 是一个文本文档,也叫补丁,包含两个不同版本的源代码树之间的变化,是通过 diff 应用程序来创建

-

Patch 的业界优秀实践 - Linux Kernel [10]

Linux 内核的 Patch 是相对于包含内核源目录的父目录生成的。用 Patch 程序应用一个 Patch。Patch 程序读取 diff 或 patch 文件,并对其中描述的源代码树进行更改。这意味着 Patch 内部文件的路径包含生成 Patch 的内核源目录的名称(或其他一些目录名称,如“a/”和“b/”)。

-

如何应用或恢复 Patch ?

源代码交付场景,如涉及对开源原生代码进行修改,则修改的代码形成 Patch 文件并对其进行管理。

-

每次贡献/合入社区的 Patch 尽量只解决一个问题,功能单一;

-

通过 Patch 化合入每次修改的内容;

-

修改开源的 Patch 源码文件,采用开源社区代码规范要求,方便回归社区。

注:对开源原生代码进行修改形成 Patch 文件只是一种管理形式,并不解决耦合问题,实际上这种修改方式仍是将修改的代码与开源代码耦合在一起,模糊不清。

第六节 - 开源代码依赖管理最佳实践

6.1 专有软件依赖的开源软件代码存储实践

-

将产品专有软件代码与开源软件隔离(参见业界 Google 案例),开源软件独立目录存放。从代码目录结构区分出 open_source 目录、 vendor 目录、code 专有软件目录。

-

检验标准:同规则描述

-

Google 开源软件管理:https://opensource.google.com/docs/thirdparty/

6.2 依赖管理最佳实践

Google 的依赖管理最佳实践 [11]

-

版本锁定 - 将应用程序依赖项的版本限制为非常特定的版本。

-

签名和哈希验证 - 启用哈希验证可确保依赖项不会被不同的文件替换,无论是人为攻击还是破坏工件存储库;签名验证为验证过程增加了额外的安全性。

-

锁定文件和编译的依赖项 - 通常由安装工具自动生成,锁定文件将版本锁定、签名和哈希验证与应用程序的完整依赖树相结合。应用程序的所有依赖项,包括所有子依赖项、它们的依赖项以及向下堆栈,都包含在锁定文件中。

-

混合私有和公共依赖项 - 在混合私有和公共依赖项时,需注意“依赖项混淆”攻击:通过将与内部项目同名项目发布到开源存储库,攻击者利用错误配置的安装程序偷偷安装他们内部包上的恶意库。

-

删除未使用的依赖项 - 在不再使用依赖项时继续将它们与应用程序一起安装会增加依赖项足迹及这些依赖项中漏洞危害的可能性。让应用程序在本地工作,将在开发过程中安装的每个依赖项复制到应用程序的需求文件中,并对其进行部署。

-

漏洞扫描 - 漏洞扫描工具使用锁定文件准确确定依赖的工件,并在新漏洞出现时及时通知,甚至提供建议的升级路径。

为避免“依赖混淆”攻击,可采取以下步骤:

-

通过将依赖项包含在锁定文件中来验证依赖项的签名或哈希值

-

将第三方依赖和内部依赖的安装分为两个不同的步骤

-

手动或使用直通代理将需要的第三方依赖项显式镜像到私有存储库中

第七节 - 开源软件义务履行规则

7.1 开源使用声明无遗漏、易获取

-

产品发布时,随产品附上一份文档《Open Source Software Notice》,在该文档中写明产品所使用的开源软件及其版权和 License 信息,并附上不担保声明。同时确保使用声明软件与实际使用的软件保持一致,避免遗漏,易获取。

-

Cisco 案例:Open Source License Notices for Cisco Unified Communications Manager

- 根据产品中所使用的开源软件,按以下格式输出软件声明(Copyright Notice and License Texts)

- Software: 软件名称+软件版本号

- Copyright notice: 软件版权信息 (软件包中版权或说明文件/官网/代码文件头)

- License: 软件 License 信息(包含具体内容)

- 验证《Open Source Software Notice》文档,确保其符合开源使用声明义务履行要求。

7.2 履行代码对外开源义务

案例:GitHub 伊朗等国开发者遭封禁

2019 年下半年,美国怀疑伊朗制造核弹,国际关系进一步紧张,美国加紧了对伊朗的单边制裁,其中一项制裁措施就是「贸易禁令」,禁止美国人把美国的商品、技术、服务出口给伊朗,其中也包括美国的 GitHub 代码托管平台。[12]

2019 年 7 月,一位自 2012 年以来一直使用 GitHub 的伊朗开发者在不知情的情况下被 GitHub 封禁账户,认为他在利用免费的私有库开发核武器。此前,一位克里米亚地区的俄罗斯籍开发者的账号同样遭到封禁。2022 年 3 月,微软的开源项目 JavaScript 框架 Aurelia 因项目中有两名来自伊朗的外部贡献者被 GitHub 封禁。同年 12 月,GitHub 封禁了总部位于德国的初创服务公司 Pure Labs 的所有账号,原因竟是“一名员工在回伊朗探望父母时打开了笔记本电脑”。[13] [14]

美国对包括伊朗在内的多个国家实施的制裁措施阻断了美国公司与受制裁国家中的任何人开展任何业务。GitHub 表示,GitHub.com、GitHub Enterprise Server 以及开发者上传至其中任一产品信息都需遵守贸易管制法规,包括美国出口管理条例(Export Administration Regulations, EAR)。但为了实现让全球开发者都能使用 GitHub 的目标,GitHub 采取了以下两项措施:

- 即使 GitHub 遵守制裁,但 GitHub 上提供的公共存储库不受国际武器贸易条例(International Traffic in Arms Regulations,ITAR)的约束,即使在受制裁的国家也可以使用公共存储库。[15]

- GitHub 已获得美国财政部下属的外国资产控制办公室(OFAC)的许可,可以为位于或居住在伊朗的开发者提供云服务。 这包括为个人和组织提供的一切免费和有偿的公共和私人服务。[15]

作为全球最大的代码托管平台,GitHub 不仅是代码的天堂,更是承载开源项目的沃土。但美国长期以来对包括伊朗在内的多个国家实施广泛的制裁,这也是为什么业内一直争论开源是否有国界的原因。

- 对于涉及敏感国家地区销售的产品,若产品涉及履行对外开源义务,须组织审核验证“对外开源代码包”,根据团队所选择的对外开源方式(如 Written Offer)履行义务,确保无法务风险。

- 产品应结合自身使用场景,按照所使用的开源软件 License 要求将相应代码从产品代码中提取出来制作开源代码包;

- 开源内容必须为代码,若产品以二进制包形式使用开源软件,须提供其源码;

- 开源内容不得超出 License 要求范围,且开源内容范围必须通过审批决策;

- 对于 GPL/LGPL 类开源软件,必须确保开源代码能够通过编译:

- 书面要约(Written Offer):若产品使用了 GPL、LGPL、MPL 等具有对外开源义务的软件,必须在使用声明中附上此部分,向客户承诺履行代码开源义务。此部分直接从模板中拷贝使用;若产品不涉及强制开源义务,则使用声明文档中不得包含此部分内容;

- AGPL V3 开源软件被用于远程交互场景下时,修改代码后即使不分发也必须向用户提供源代码。不能采用统一的 Written Offer 模式,对使用 AGPL V3 的在线软件的开源遵从方式需改成直接开源。

7.3 如对开源软件修改,须在修改的源码文件头附上修改声明

-

规则描述:产品若对开源软件进行了修改,需在修改的源码文件头附上修改声明,说明修改人、修改时间、修改内容。

-

修改声明举例:

/*

==============

= GetUart

= Origin from https://github.com/id-Software/DOOM/blob/master/sersrc/PORT.C

= Commit SHA1 95e6d43

= Edited by Carl 1999

==============

*/

void GetUart (void)

{

char far *system_data;

static int ISA_uarts[] = {0x3f8,0x2f8,0x3e8,0x2e8};

static int ISA_IRQs[] = {4,3,4,3};

static int MCA_uarts[] = {0x03f8,0x02f8,0x3220,0x3228};

static int MCA_IRQs[] = {4,3,3,3};

int p;

if (CheckParm ("-com2"))

comport = 2;

else if (CheckParm ("-com3"))

comport = 3;

else if (CheckParm ("-com4"))

comport = 4;

else

comport = 1;

regs.h.ah = 0xc0;

int86x( 0x15, ®s, ®s, &sregs );

if ( regs.x.cflag )

{

irq = ISA_IRQs[ comport-1 ];

uart = ISA_uarts[ comport-1 ];

return;

}

system_data = ( char far *) ( ( (long) sregs.es << 16 ) + regs.x.bx );

if ( system_data[ 5 ] & 0x02 )

{

irq = MCA_IRQs[ comport-1 ];

uart = MCA_uarts[ comport-1 ];

}

else

{

irq = ISA_IRQs[ comport-1 ];

uart = ISA_uarts[ comport-1 ];

}

p = CheckParm ("-port");

if (p)

sscanf (_argv[p+1],"0x%x",&uart);

p = CheckParm ("-irq");

if (p)

sscanf (_argv[p+1],"%i",&irq);

printf (STR_PORTLOOK" 0x%x, irq %i\n",uart,irq);

}

第八节 - 开源还是专有软件判定规则进阶

-

法理依据:思想与表达 —— 思想没有版权、表达有版权。软件的功能是思想,功能的实现是表达;如果一个思想仅有少数的表达,那么表达的相似不做追究。

-

开源转专有软件的难度:思想同开源项目 —— 框架类似开源项目 —— 结构体类似开源项目 —— 流程类似开源项目 —— 代码类似开源项目

-

开源专有软件的攻防

- 矛:如何肉眼预估存在片段引用 如果结构体和流程相似,代码大概率类似开源项目。

- 盾:如何自证清白 避免陷入代码相似的争论,从源头上自证 – 功能(思想)存在差异不同,设计文档存在差异。

-

案例:企业开源的项目能否认定为专有软件

- 某团队将代码开源出去,同时在另外一个专有软件项目里面片段复用了同样的代码,那么是否还需要修改。如果不修改,便违背了开源专有软件隔离的要求;如果修改,自己写的代码为什么开源后就失去了控制权,还要想另一个方法再实现一遍?

-

解答:这个问题主要出在“专有软件和开源”的提法上,这个提法事实上形成了“对立”:即非专有软件就是开源。它在绝大多数情况下是正确的,沿用利于团队实施。但从字眼上分析,“专有软件”的对立面是“第三方”,“开源”的对立面是“闭源”。回到上面的案例,这段代码既属于“专有软件”,也属于“开源”,而且当专有软件认定符合本文开头的三个原则时,则不需要整改。

-

所有权和开源协议

- 所有权是企业的代码,协议解释权也属于企业 —— 可以把这段代码规定为各种开源协议,也可以规定为商业协议(参考 Oracle/Mongodb 的双协议案例)。企业代码被开源“污染”属于法务遵从的问题,不破坏所有权。

- 企业的 A 项目和社区 GPL 协议的 B 项目静态链接生成 C 产品,则 A 项目在 C 产品的场景下需遵循 GPL 的协议对外履行义务; 之后(不包括 B ),如果 A 项目和企业内部的专有软件 D 项目静态链接生成 E 产品,那么 A 项目在 E 产品的场景下,可以以企业专有软件进行认定,不会因为“曾经被 B 污染”而导致在 E 场景下也是 GPL 协议,更不会导致 D 项目也变成 GPL 。

第九节 - 维护与升级替换规则

9.1 产品使用开源软件须具备开源软件维护能力

产品使用开源须具备开源维护能力。对于产品核心模块的开源应用,建议参与并主导开源社区,具备社区影响力,掌握该开源软件的演进方向和发展趋势,具备开源软件维护能力,满足客户问题响应和安全漏洞修复 SLA 要求。根据自身业务特点,对开源软件进行评估确定需要投入不同的资源进行维护。

第十节 - 开源软件维护

10.1 开源软件维护总体原则

-

对于社区内已披露但未提供修补方案的漏洞,由产品自行消减漏洞风险;

-

开源软件维护方发布新版本或社区补丁质量标准与社区发布的标准一致,回合补丁须保证漏洞已被修补;

-

开源软件维护方发布新版本或补丁修补漏洞,应满足开源软件漏洞修补 SLO 时间;

-

开源软件维护方不仅要对主软件(及下层开源组件)进行维护,依赖软件(及下层开源组件)也需维护;

-

开源软件维护方不承接产品特性或功能需求,若有相关需求,需通过正常平台需求管道提出。

10.2 漏洞修复流程

从上游 NVD 等漏洞库定期推送漏洞信息到社区,由专家团队,定期分析这些漏洞并修复。系统会将漏洞推送给所有使用典型商业软件的产品团队,产品团队进一步分析,是否影响产品,如果影响,就会推送给维护方。维护方可能是专业的开源软件专家,进一步调整解决方案;解决方案有可能来自社区,社区有解决方案,我们是要用社区解决方案还是企业自己的解决方案?社区版本可以自己维护控制,一旦产品团队自己过多的维护干扰,后面的代码升级有可能出现漏洞。所以,尽可能用社区的解决方案,保障代码的升级。如果社区没有解决方案,我们在SLA的使用范围内,产品团队可以做一些修复,消解风险后,可以通知市场销售团队,哪些产品在哪些国家、哪些客户产生了影响,提供修复的方案给市场销售团队,和客户一起修复漏洞。

对于开源社区当接收到上报的漏洞信息时,安全团队对漏洞进行评估并完成漏洞影响描述,获得CVE(Common Vulnerabilities & Exposures,通用漏洞披露)。SIG 维护者完成补丁开发并进行验证。系统将漏洞修复方案推送给下游厂商的技术市场、市场销售团队,由市场销售团队和客户产品团队进一步分析是否影响产品,进一步调整解决方案。

10.3 升级版本模式要求

-

规则1:社区同时提供新版本和补丁解决漏洞时,由开源软件维护方确定提供何种修补方案。

-

说明:社区升级新版本,开源软件维护方就提供新版本;社区提供补丁,开源软件维护方也提供社区补丁;但当社区同时提供两种修补方案时,开源软件维护方需要与社区进行互动,选择社区推荐的修补方案并进行评估,确定提供何种修补方案。

-

案例:Libssh 是一款采用升级版本模式维护的软件,为解决 Libssh 0.7.3 以前版本存在的 CVE-2016-0739 漏洞,社区不仅发布了 0.7.4 新版本,还发布了 CVE-2016-0739-libssh-0.5.5.patch、CVE-2016-0739-libssh-0.6.5.patch 等补丁文件,开源软件维护方根据社区建议选择新版本 0.7.4 来修补漏洞。

-

规则2:解决漏洞的新版本须满足选型规范的要求进行引入。

-

说明:如果社区提供的解决漏洞的新版本均不满足公司对产品的需求,且社区没有提供解决漏洞的补丁,则开源软件维护方可不提供漏洞解决方案,由产品自行消减漏洞风险。

-

案例:为解决 fastjson 1.2.60 拒绝服务安全漏洞,某团队在社区发布修复漏洞 1.2.61 hotfix 版本的当天将其引入公司。经公司 TMG 评审发现,该版本并未经社区测试,该团队也并未评估社区安全修复建议,新版本存在不兼容 bug,导致产品测试环境宕机。

10.4 补丁回合模式要求

- 规则1:为形成一套面向客户可见的企业开源软件版本管理机制,开源软件维护方须遵循开源软件维护版本命名和漏洞补丁命名规则,规范开源软件维护版本及补丁的名称。

-

开源软件维护版本命名:

开源软件自身版本命名沿用各自社区命名,维护方后续发布的开源软件补丁版本命名如下:

- 开源软件名 - 社区版本 - hX,代号固定为 h ,X 表示数字 1~n ,可根据需要扩展多位

- 如 openssl - 1.1.1a - h1,表示维护方发布的 Openssl 软件 1.1.1a 版本的第一个补丁版本。

-

开源软件漏洞补丁命名:

开源软件漏洞补丁命名:

-

社区发布的 CVE 补丁,需体现 CVE 名,例如 openssl-1.1.1a-CVE-1234.patch;

-

如果涉及一个 CVE 有多个补丁,可增加编号,例如 openssl-1.1.1a-CVE-1234-001.patch;如涉及多个 CVE,可采用 fix-CVE-multiple 等标识,最终在公共配置文件里面描述详细修复内容;

-

开源软件维护方从新版本回合的 CVE 补丁,除体现 CVE 名之外,还需增加 backport 前缀,例如 openssl-1.1.1a-backport-CVE-1234.patch;

-

社区发布的非 CVE 补丁,简单描述补丁的功能,例如 openssl-1.1.1a-fix-xxxxx.patch;

-

每个补丁修复一个漏洞,避免出现超大补丁。

-

- 规则2:为支撑开源软件维护方跨开源软件版本维护,开源软件维护方须遵循维护分支管理规则,对各维护版本进行管理和隔离。

- 每个开源软件版本建立一个分支,存放开源软件社区原始包、公共补丁及公共补丁配置文件;

- 版本分支从 master 拉出,命名为“软件名_软件版本-stable/upstream”;

10.5 依赖软件维护要求

-

依赖软件的漏洞按照主软件社区提供的漏洞修补方案进行修补,主软件社区未提供漏洞修补方案的,由商业产品自行消减漏洞风险。

-

主软件社区修补依赖软件漏洞的方式:(开源软件维护方可选择任意一种社区方案进行漏洞修补)

- 如果主软件升级新版本,依赖软件也升级新版本,则升级主软件;

- 如果主软件不升级新版本,但提供补丁修补依赖软件漏洞,则提供社区补丁。

-

案例1:开源软件 EDKII 依赖 OpenSSL 提供加解密算法能力,社区老版本 edk2-stable201908 使用的 OpenSSL 1.1.1b 社区曝出漏洞 CVE-2019-1543,CVE-2019-1552 和 CVE-2019-1563。EDKII 社区在 2019 年 11 月发布新版本 edk2-stable201911,将 OpenSSL 1.1.1b 升级到 OpenSSL 1.1.1d 以解决该漏洞,同时开源软件维护方应通过升级 EDKII 到 edk2-stable201911 来修补漏洞。

-

案例2:开源软件 curl 依赖 kerberos 提供 ftp 通信能力,curl 7.66.0 曝出依赖的 Kerberos 有高危漏洞 CVE-2019-5481。curl 社区在 2019 年 9 月发布补丁解决该漏洞,但未同时发布新版本,开源软件维护方应通过引入社区补丁来修补漏洞。

附录

附录 A - 术语表

| 术语 | 含义及解释 |

|---|---|

| Proprietary Software 专有软件 或 私有软件 | 软件生产方自己保有知识产权的软件,不包含任何第三方知识产权的软件,这种软件往往被其拥有者视为商业秘密 |

| 开源代码片段使用 | 截取部分开源软件代码片段整合入专有软件中的行为称为片段使用开源代码。片段使用开源代码可能产生版权合规和网络安全问题 |

| 合理使用 | 并不是所有的片段使用开源代码都是违反版权法的,各国著作权法允许个人在一定使用范围和场景内使用有版权的代码片段。这一条款称之为合理使用 |

| 开源软件中央仓库 | 在企业中设立开源软件中央仓库,企业内开发时只能使用开源软件中央仓库中规定的开源软件项目及指定的版本;对开源项目和指定的版本设立优先级,在选用开源软件的时候,依据产品、用户、销售范围等因素选择合适的开源软件及版本;使用过程中设定申请使用流程,根据不同级别进行限定。 |

附录 B - License 参考

| License | SPDX | Can(Rights) | Must(Obligations) | Cannot(Limitations) |

|---|---|---|---|---|

| BSD Zero Clause License | 0BSD | Commercial Use 商业使用 Distribute 分发 Modify 修改 Private Use 私下使用 | None Yet. 暂无 | Hold Liable / Place Warranty 质量保证 |

| Academic Free License v3.0 | AFL-3.0 | Commercial Use 商业使用 Distribute 分发 Modify 修改 Patent Use 专利授权 Private Use 私下使用 | Include Original 包含原始软件 Disclose Source 源代码可获取 Include Copyright & License 包含版权和许可证 State Changes 列明修改 | Hold Liable / Place Warranty 质量保证 Use Trademark 使用商标 |

| GNU Affero General Public License v3.0 | AGPL-3.0-only | Commercial Use 商业使用 Distribute 分发 Modify 修改 Patent Use 专利授权 Private Use 私下使用 | Include Install Instructions 包含安装指南/脚本 Disclose Source 源代码可获取 Include Copyright & License 包含版权和许可证 Network Use Is Distribution 网络访问也视同分发 Same License 许可证“传染性” State Changes 列明修改 | Hold Liable / Place Warranty 质量保证 |

| Apache License 2.0 | Apache-2.0 | Commercial Use 商业使用 Distribute 分发 Modify 修改 Patent Use 专利授权 Private Use 私下使用 | Include Copyright & License 包含版权和许可证 State Changes 列明修改 | Hold Liable / Place Warranty 质量保证 Use Trademark 使用商标 |

| Artistic License 2.0 | Artistic-2.0 | Commercial Use 商业使用 Distribute 分发 Modify 修改 Patent Use 专利授权 Private Use 私下使用 | Include Install Instructions 包含安装指南/脚本 Include Original 包含原始软件 Include Copyright & License 包含版权和许可证 State Changes 列明修改 | Hold Liable / Place Warranty 质量保证 Use Trademark 使用商标 |

| BSD 2-Clause "Simplified" License | BSD-2-Clause | Commercial Use 商业使用 Distribute 分发 Modify 修改 Private Use 私下使用 | Include Copyright & License 包含版权和许可证 | Hold Liable / Place Warranty 质量保证 |

| BSD 3-Clause Clear License | BSD-3-Clause-Clear | Commercial Use 商业使用 Distribute 分发 Modify 修改 Private Use 私下使用 | Include Copyright & License 包含版权和许可证 | Patent Use 专利授权 Hold Liable / Place Warranty 质量保证 Use Trademark 使用商标 |

| BSD 3-Clause "New" or "Revised" License | BSD-3-Clause | Commercial Use 商业使用 Distribute 分发 Modify 修改 Private Use 私下使用 | Include Copyright & License 包含版权和许可证 | Hold Liable / Place Warranty 质量保证 Use Trademark 使用商标 |

| BSD 4-Clause "Original" or "Old" License | BSD-4-Clause | Commercial Use 商业使用 Distribute 分发 Modify 修改 Private Use 私下使用 | Give Credit 指明原始作者 Include Copyright & License 包含版权和许可证 | Hold Liable / Place Warranty 质量保证 Use Trademark 使用商标 |

| Boost Software License 1.0 | BSL-1.0 | Commercial Use 商业使用 Distribute 分发 Modify 修改 Private Use 私下使用 | Include Copyright & License 包含版权和许可证 | Hold Liable / Place Warranty 质量保证 |

| Creative Commons Attribution 4.0 International | CC-BY-4.0 | Commercial Use 商业使用 Distribute 分发 Modify 修改 Private Use 私下使用 | Give Credit 指明原始作者 Include Copyright & License 包含版权和许可证 State Changes 列明修改 | Patent Use 专利授权 Hold Liable / Place Warranty 质量保证 Use Trademark 使用商标 |

| Creative Commons Attribution Share Alike 4.0 International | CC-BY-SA-4.0 | Commercial Use 商业使用 Distribute 分发 Modify 修改 Private Use 私下使用 | Include Copyright & License 包含版权和许可证 Same License 许可证“传染性” State Changes 列明修改 | Patent Use 专利授权 Hold Liable / Place Warranty 质量保证 Use Trademark 使用商标 |

| Creative Commons Zero v1.0 Universal | CC0-1.0 | Commercial Use 商业使用 Distribute 分发 Modify 修改 Private Use 私下使用 | None Yet. 暂无 | Patent Use 专利授权 Hold Liable / Place Warranty 质量保证 Use Trademark 使用商标 |

| CeCILL Free Software License Agreement v2.1 | CECILL-2.1 | Commercial Use 商业使用 Distribute 分发 Modify 修改 Patent Use 专利授权 Private Use 私下使用 | Disclose Source 源代码可获取 Include Copyright & License 包含版权和许可证 Same License 许可证“传染性” State Changes 列明修改 | Hold Liable / Place Warranty 质量保证 |